КРИПТОГРАФИЯ

Выполнила: ученица 9 класса В

Василькова Диана

Научный руководитель: Шамшетдинова Маргарита Васильевна

Криптография

Криптография — это наука о технологиях шифрования исходного сообщения в секретный код или шифр и его последующего дешифрования. Если объяснять простыми словами, то - это метод сокрытия данных, прочитать которые сможет только адресат, у которого есть ключ к шифру.

Криптография

Криптография

Криптография — это наука о технологиях шифрования исходного сообщения в секретный код или шифр и его последующего дешифрования.

Криптография имеет огромное значение в современном мире…

Подробнее…

Криптография имеет огромное значение в современном мире…

Подробнее…

Цель

Изучить основные принципы, методы и приложения криптографии в цифровой среде, а также исследование её роли в обеспечении защиты информации и данных в современном мире.

Задачи

1.Провести обзор основных принципов криптографии

2. Изучить историю развития криптографии.

3. Изучить современные алгоритмы криптографии.

4. Провести анализ проектов и исследований в области криптографии.

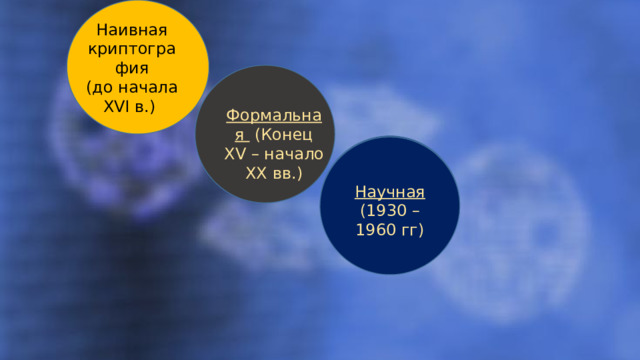

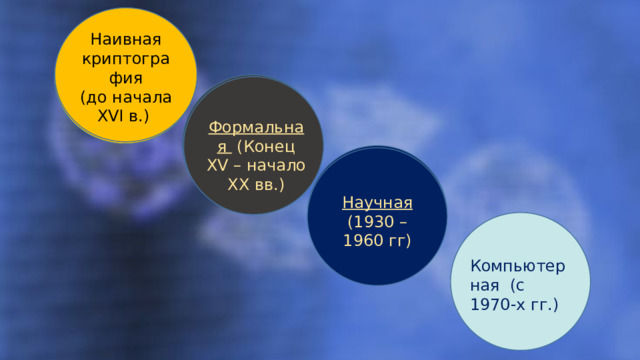

История развития криптографии

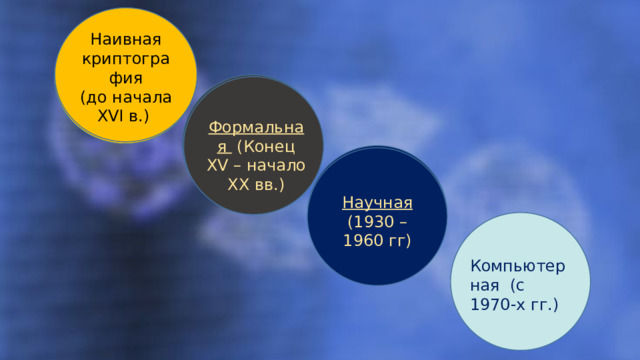

Для наивной криптографии (до начала XVI в.) характерно использование любых, обычно примитивных, способов запутывания противника относительно содержания шифруемых текстов.

Наивная криптография

(до начала XVI в.)

Для наивной криптографии характерно использование любых, обычно примитивных, способов запутывания противника.

Наивная криптография

(до начала XVI в.)

Формальная криптография связана с появлением формализованных и относительно стойких к ручному криптоанализу шифров. В это время появилось достаточно большое количество методов шифрования.

Наивная (до начала XVI в.)

Формальная (Конец XV – начало XX вв.)

Формальная криптография связана с появлением формализованных и относительно стойких к ручному криптоанализу шифров. В это время появилось достаточно большое количество методов шифрования.

Наивная криптография

(до начала XVI в.)

Формальная (Конец XV – начало XX вв.)

Главная отличительная черта научной криптографии – появление криптосистем со строгим математическим обоснованием криптостойкости. С этого времени стали говорить о криптологии – науке о преобразовании информации для обеспечения ее секретности

Наивная криптография

(до начала XVI в.)

Формальная (Конец XV – начало XX вв.)

Главная отличительная черта научной криптографии – появление криптосистем со строгим математическим обоснованием криптостойкости. С этого времени стали говорить о криптологии – науке о преобразовании информации для обеспечения ее секретности

Научная (1930 – 1960 гг)

Наивная криптография

(до начала XVI в.)

Формальная (Конец XV – начало XX вв.)

Научная (1930 – 1960 гг)

Компьютерная криптография (с 1970-х гг.) обязана своим появлением вычислительным средствам с производительностью, достаточной для реализации криптосистем.

Наивная криптография

(до начала XVI в.)

Формальная (Конец XV – начало XX вв.)

Компьютерная криптография обязана своим появлением вычислительным средствам с производительностью, достаточной для реализации криптосистем.

Научная (1930 – 1960 гг)

Компьютерная (с 1970-х гг.)

Наивная криптография

(до начала XVI в.)

Формальная (Конец XV – начало XX вв.)

Научная (1930 – 1960 гг)

Компьютерная (с 1970-х гг.)

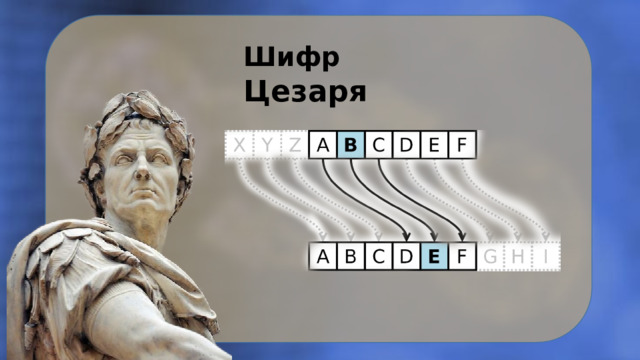

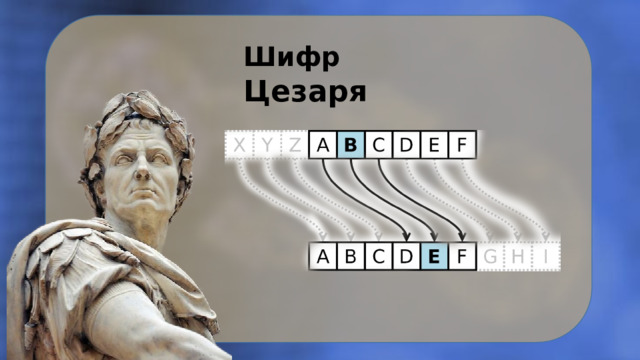

Шифр Цезаря

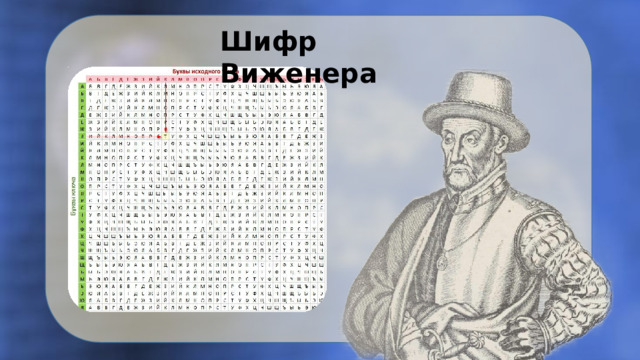

Шифр Виженера

Шифр Энигмы

Была изобретена немецким инженером Артуром Шербиусом в конце Первой мировой войны.

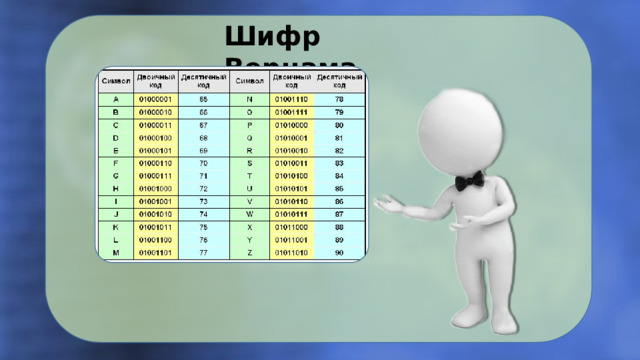

Шифр Вернама

Основные принципы криптографии

Симметричное шифрование

Асимметричное шифрование

Гибридное шифрование

Хэширование данных

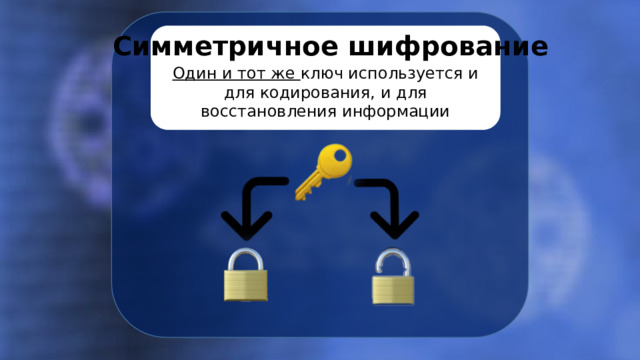

Симметричное шифрование

Один и тот же ключ используется и для кодирования, и для восстановления информации

Симметричное шифрование

Асимметричное шифрование

Гибридное шифрование

Хэширование данных

Асимметричное шифрование

использование двух ключей - открытого и закрытого

Симметричное шифрование

Асимметричное шифрование

Гибридное шифрование

Хэширование данных

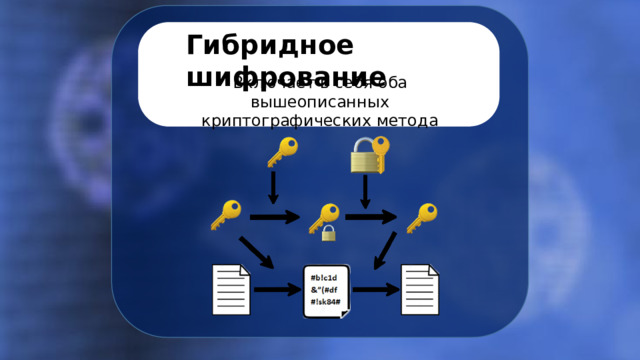

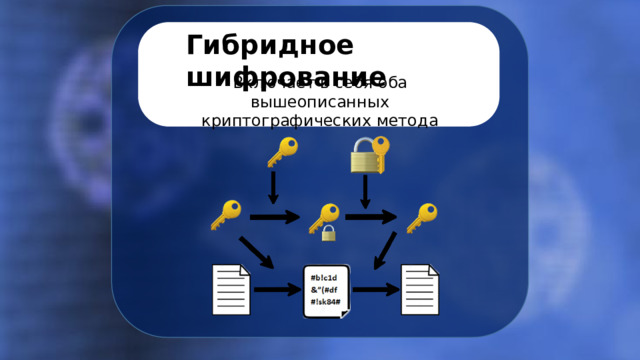

Гибридное шифрование

Включает в себя оба вышеописанных криптографических метода

Симметричное шифрование

Асимметричное шифрование

Гибридное шифрование

Хэширование данных

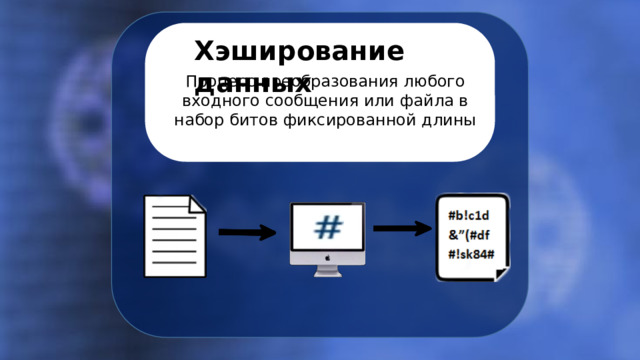

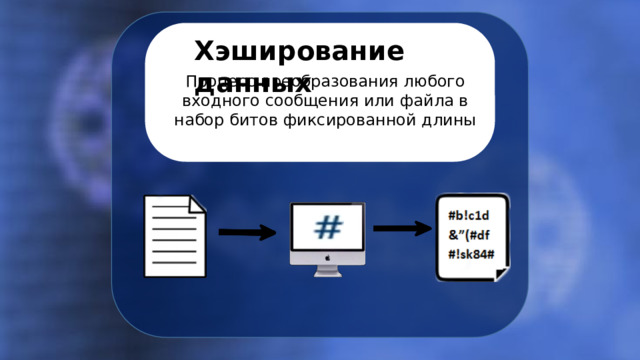

Хэширование данных

Процесс преобразования любого входного сообщения или файла в набор битов фиксированной длины

Симметричное шифрование

Асимметричное шифрование

Гибридное шифрование

Хэширование данных

Современные алгоритмы криптографии

Rivest-Shamir-Adleman

Асимметричный алгоритм шифрования работает на основе использования открытого и закрытого ключей для шифрования и дешифрации данных

Advanced Encryption Standard

Rivest-Shamir-Adleman

Симметричный алгоритм блочного шифрования, используемый для защиты конфиденциальности данных

Secure Hash Algorithm

Advanced Encryption Standard

серия криптографических функций хэширования, которые используются для преобразования данных в фиксированный размерный хеш-код

Симметричный алгоритм блочного шифрования, используемый для защиты конфиденциальности данных

Secure Hash Algorithm

серия криптографических функций хэширования, которые используются для преобразования данных в фиксированный размерный хеш-код

Применение криптографии в настоящее время

Криптовалюты и технология блокчейн

Криптовалюты и технология блокчейн

. Интернет вещей (IoT)

Криптовалюты и технология блокчейн

. Интернет вещей (IoT)

Защита личных данных

Криптовалюты и технология блокчейн

. Интернет вещей (IoT)

Защита личных данных

Безопасные сетевые протоколы

Криптовалюты и технология блокчейн

. Интернет вещей (IoT)

Защита личных данных

Безопасные сетевые протоколы

Цифровая подпись

Проекты и исследования в области криптографии

Post-Quantum Cryptography

В рамках этого проекта исследуются методы криптографии, устойчивые к атакам квантовых компьютеров

Post-Quantum Cryptography

Криптография в области Искусственного Интеллекта

В рамках этого проекта исследуются методы криптографии, устойчивые к атакам квантовых компьютеров

Криптография в области Искусственного Интеллекта

Проекты по расширению стандартов криптографии

Перспективы развития криптографии

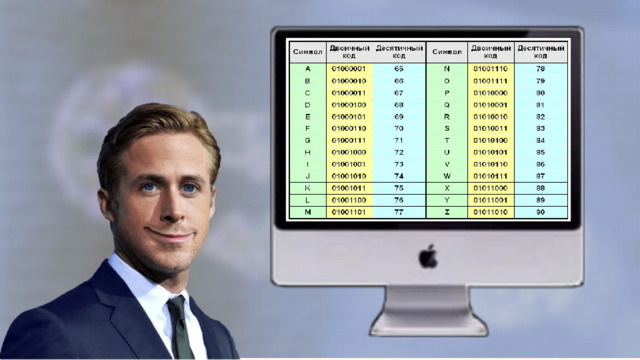

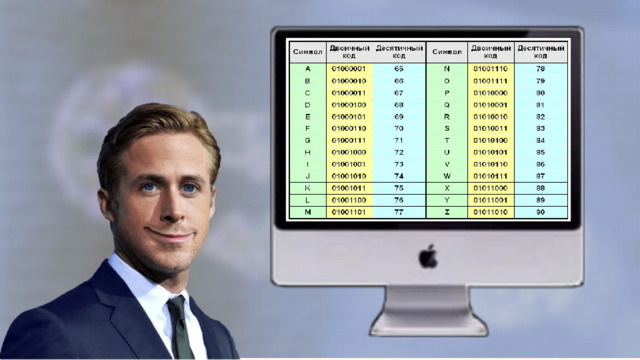

01000011 - A: 65 (в ASCII) - 01000001 - T: 84 (в ASCII) - 01010100 D: 68 (в ASCII) - 01000100 O: 79 (в ASCII) - 01001111 - G: 71 (в ASCII) - 01000111 - C ^ D = 00000111 - A ^ O = 00001110 - T ^ G = 00010011 " width="640"

01000011 - A: 65 (в ASCII) - 01000001 - T: 84 (в ASCII) - 01010100 D: 68 (в ASCII) - 01000100 O: 79 (в ASCII) - 01001111 - G: 71 (в ASCII) - 01000111 - C ^ D = 00000111 - A ^ O = 00001110 - T ^ G = 00010011 " width="640"

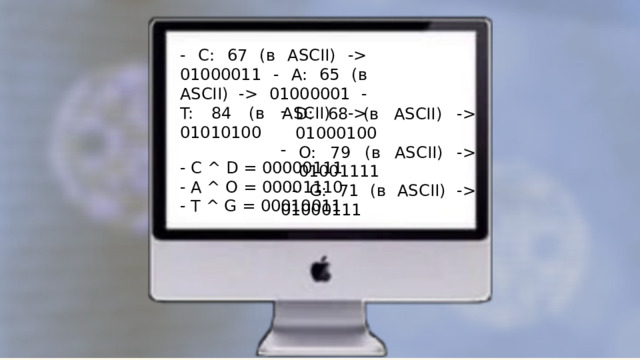

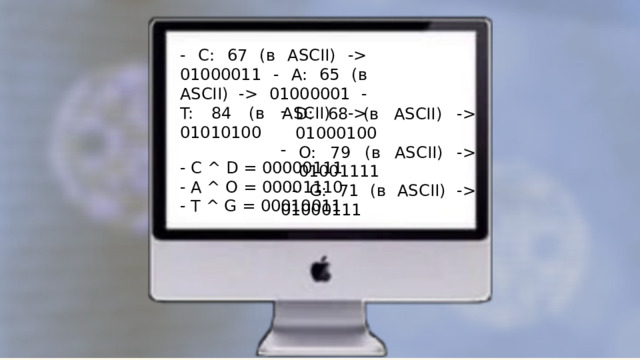

- C: 67 (в ASCII) - 01000011 - A: 65 (в ASCII) - 01000001 - T: 84 (в ASCII) - 01010100

- D: 68 (в ASCII) - 01000100

- O: 79 (в ASCII) - 01001111

- G: 71 (в ASCII) - 01000111

- C ^ D = 00000111

- A ^ O = 00001110

- T ^ G = 00010011

7 (в ASCII) - \a - 00001110 - 14 (в ASCII) - SOH - 00010011 - 19 (в ASCII) - ETB "CAT" после шифрования XOR с ключом "DOG" будет выглядеть как "\aSOHETB". " width="640"

7 (в ASCII) - \a - 00001110 - 14 (в ASCII) - SOH - 00010011 - 19 (в ASCII) - ETB "CAT" после шифрования XOR с ключом "DOG" будет выглядеть как "\aSOHETB". " width="640"

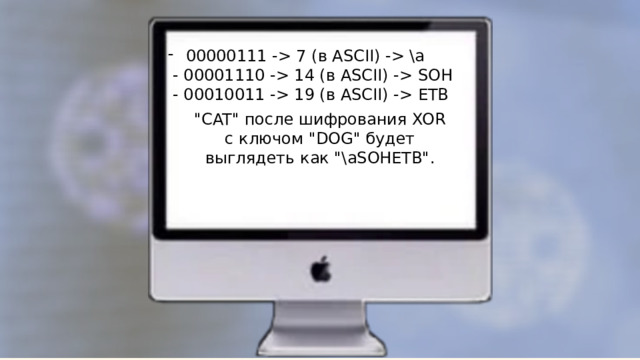

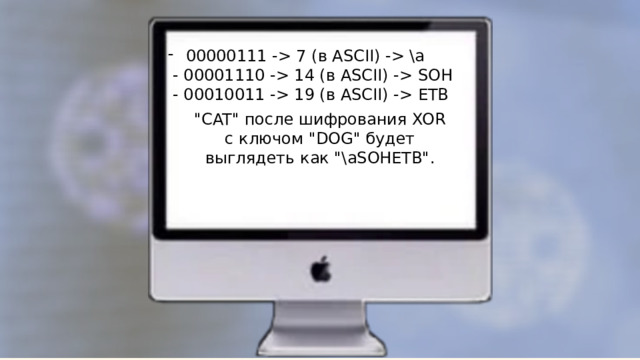

- 00000111 - 7 (в ASCII) - \a

- 00001110 - 14 (в ASCII) - SOH

- 00010011 - 19 (в ASCII) - ETB

"CAT" после шифрования XOR с ключом "DOG" будет выглядеть как "\aSOHETB".

Заключение

Спасибо за внимание!

01000011 - A: 65 (в ASCII) - 01000001 - T: 84 (в ASCII) - 01010100 D: 68 (в ASCII) - 01000100 O: 79 (в ASCII) - 01001111 - G: 71 (в ASCII) - 01000111 - C ^ D = 00000111 - A ^ O = 00001110 - T ^ G = 00010011 " width="640"

01000011 - A: 65 (в ASCII) - 01000001 - T: 84 (в ASCII) - 01010100 D: 68 (в ASCII) - 01000100 O: 79 (в ASCII) - 01001111 - G: 71 (в ASCII) - 01000111 - C ^ D = 00000111 - A ^ O = 00001110 - T ^ G = 00010011 " width="640"

7 (в ASCII) - \a - 00001110 - 14 (в ASCII) - SOH - 00010011 - 19 (в ASCII) - ETB "CAT" после шифрования XOR с ключом "DOG" будет выглядеть как "\aSOHETB". " width="640"

7 (в ASCII) - \a - 00001110 - 14 (в ASCII) - SOH - 00010011 - 19 (в ASCII) - ETB "CAT" после шифрования XOR с ключом "DOG" будет выглядеть как "\aSOHETB". " width="640"