МАОУ СОШ № 37

Исследовательская работа на тему «Компьютерная безопасность»

Выполнила:

Хребет Софья, ученица 10 «а» класса

Руководитель:

Гончарова Елена Анатольевна.

Актуальность работы заключается в том, что необходимо сохранить конфиденциальность информации, которая применяется для создания сайтов, электронных личных страниц в интернете и познания

возможных неблагоприятных последствий при взломе персональных данных.

Цель работы:

Выявить наиболее опасные современные вирусы и пути их проникновения и воздействия на персональные данные

Задачи:

- Изучить литературу по данному вопросу.

- Познакомиться с современными вредоносными программами.

- Провести анкетирование среди учащихся с целью выявления их знаний о вирусах.

Объект исследования:

современные вредоносные программы.

Методы исследования:

- исследование научной литературы;

- сбор материалов исследования;

- анкетирование;

- обобщение полученных результатов .

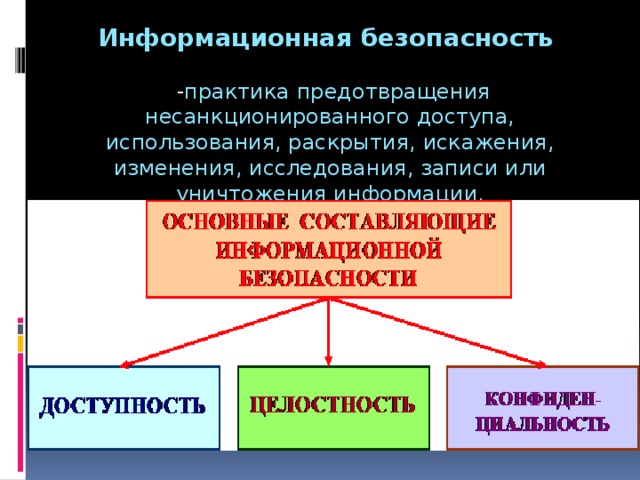

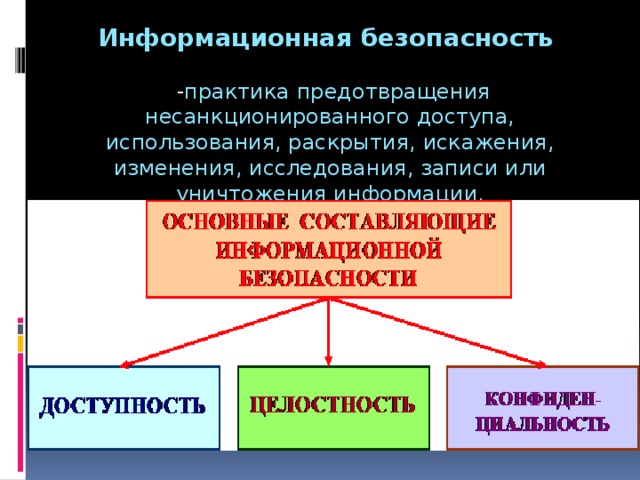

Информационная безопасность

- практика предотвращения несанкционированного доступа, использования, раскрытия, искажения, изменения, исследования, записи или уничтожения информации.

.

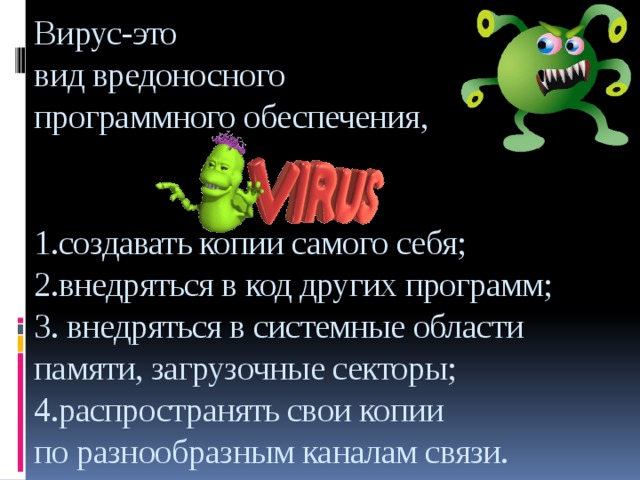

Вирус-это вид вредоносного программного обеспечения, 1.создавать копии самого себя; 2.внедряться в код других программ; 3. внедряться в системные области памяти, загрузочные секторы; 4.распространять свои копии по разнообразным каналам связи.

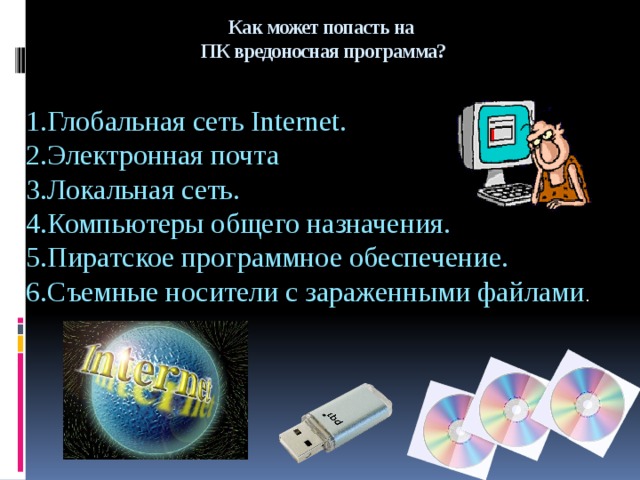

Как может попасть на ПК вредоносная программа?

1.Глобальная сеть Internet.

2.Электронная почта

3.Локальная сеть.

4.Компьютеры общего назначения.

5.Пиратское программное обеспечение.

6.Съемные носители с зараженными файлами .

Основные признаки проявления компьютерных вирусов

- прекращение работы или неправильная работа ранее успешно функционирующая программа или несколько программ;

- медленная работа компьютера;

- невозможность загрузки ОС;

- исчезновение файлов и каталогов или искажение их содержимого;

- изменение даты и времени модификации файлов;

- изменение и значительное увеличение количества файлов на диске;

- существенное уменьшение размера свободной оперативной памяти;

- вывод на экран непредусмотренных сообщений или изображений;

подача непредусмотренных звуковых сигналов;

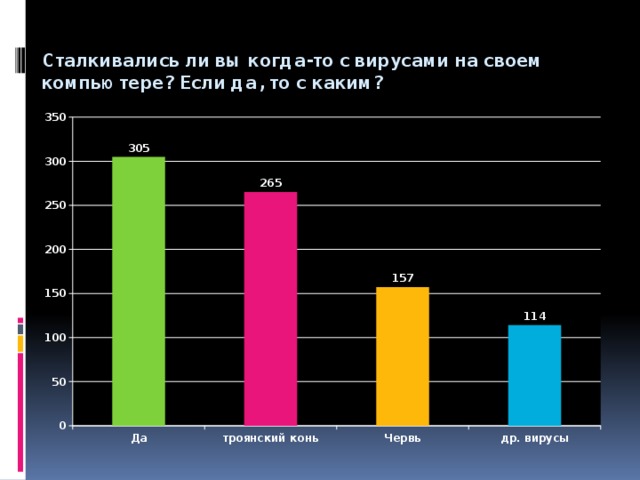

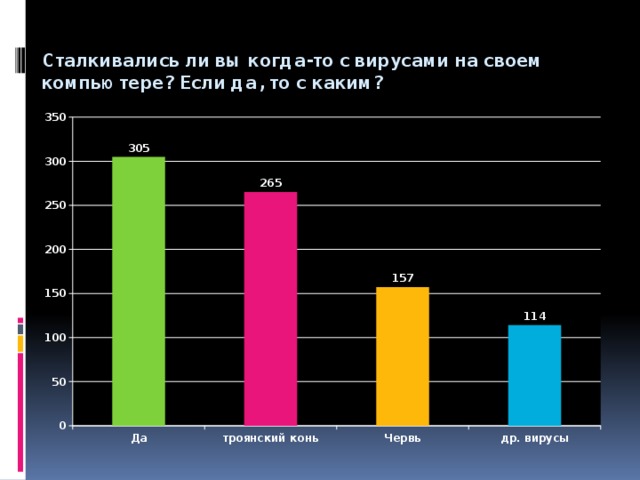

Сталкивались ли вы когда-то с вирусами на своем компьютере? Если да, то с каким?

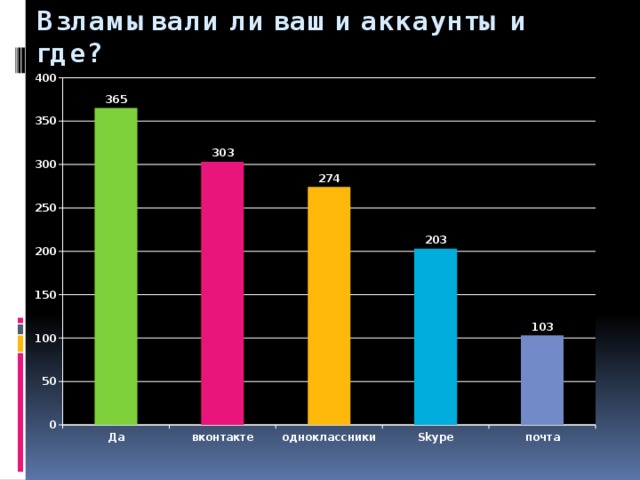

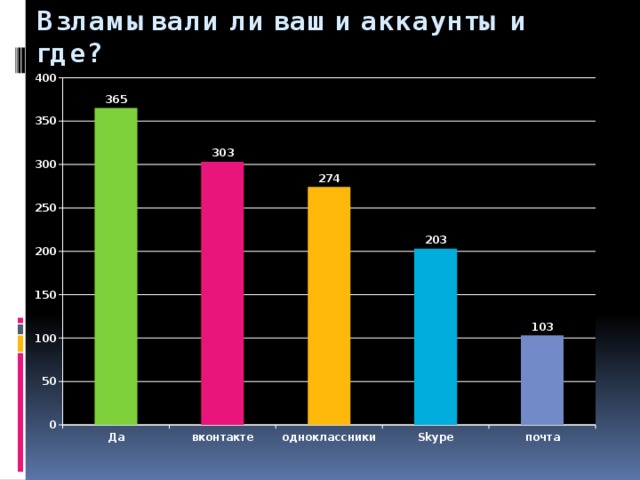

Взламывали ли ваши аккаунты и где?

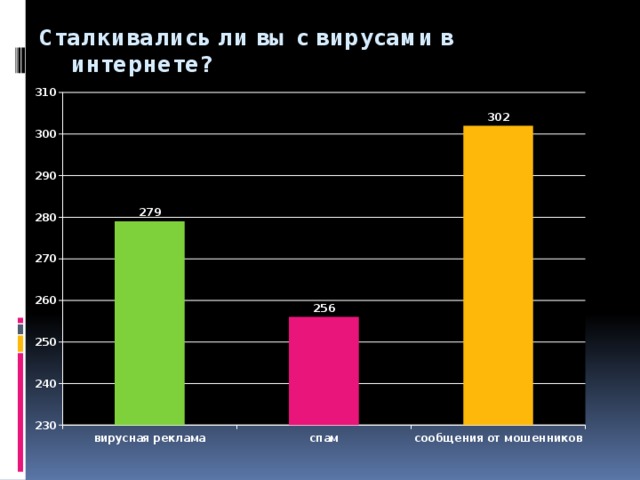

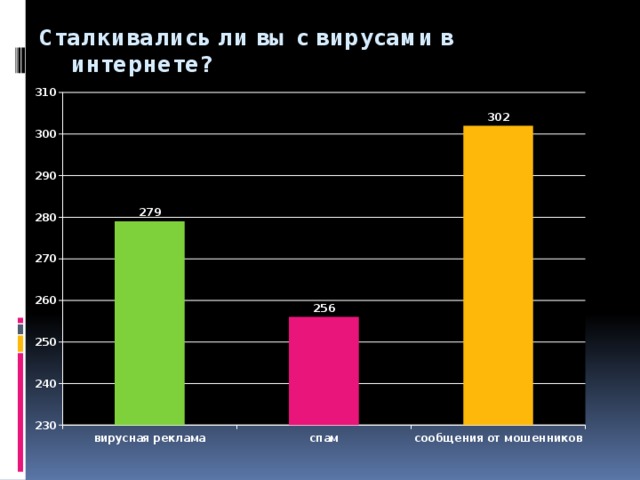

Сталкивались ли вы с вирусами в интернете?

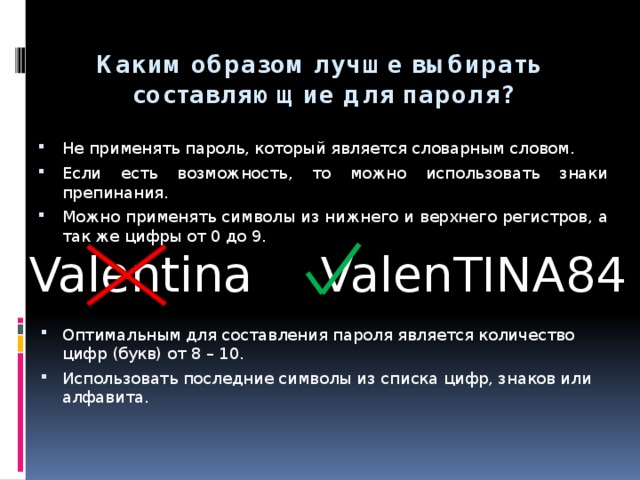

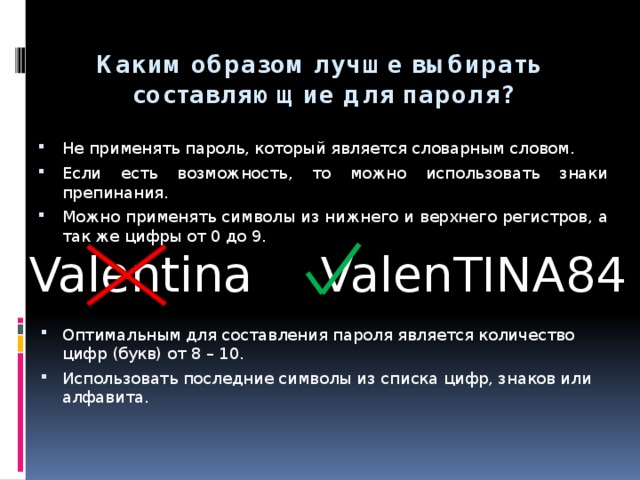

Каким образом лучше выбирать составляющие для пароля?

- Не применять пароль, который является словарным словом.

- Если есть возможность, то можно использовать знаки препинания.

- Можно применять символы из нижнего и верхнего регистров, а так же цифры от 0 до 9.

- Оптимальным для составления пароля является количество цифр (букв) от 8 – 10.

- Использовать последние символы из списка цифр, знаков или алфавита.

ValenTINA84

Valentina

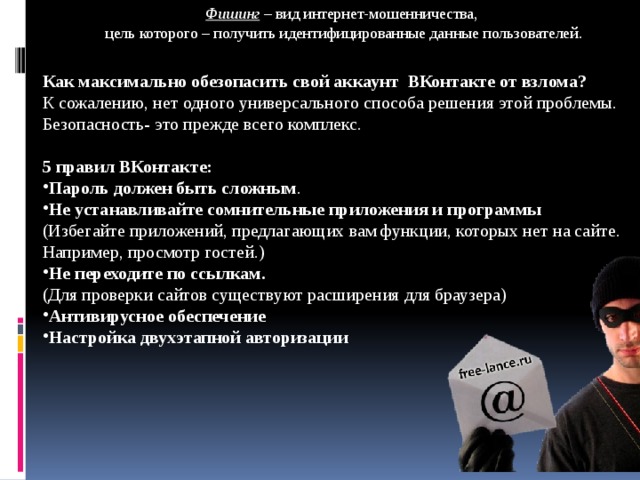

Фишинг – вид интернет-мошенничества, цель которого – получить идентифицированные данные пользователей.

Как максимально обезопасить свой аккаунт ВКонтакте от взлома?

К сожалению, нет одного универсального способа решения этой проблемы.

Безопасность- это прежде всего комплекс.

5 правил ВКонтакте:

- Пароль должен быть сложным .

- Не устанавливайте сомнительные приложения и программы

(Избегайте приложений, предлагающих вам функции, которых нет на сайте.

Например, просмотр гостей.)

- Не переходите по ссылкам.

(Для проверки сайтов существуют расширения для браузера)

- Антивирусное обеспечение

- Настройка двухэтапной авторизации

Методы защиты

- Установить антивирус

- Не сохранять логины и пароли от почты и других сервисов в браузерах

- Установить Firewall

Антивирусная программа

Программа, позволяющая выявлять вирусы, лечить зараженные файлы и диски, обнаруживать и предотвращать подозрительные действия .

- Сканеры, ревизоры

- Блокировщики

- Иммунизаторы

Уголовный кодекс ПМР ГЛАВА 28. ПРЕСТУПЛЕНИЯ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ

Статья 268. Неправомерный доступ к компьютерной информации

- Неправомерный доступ к охраняемой законом компьютерной информации, то есть информации на машинном носителе, в электронно-вычислительной машине (ЭВМ), системе ЭВМ или их сети, если это деяние повлекло уничтожение, блокирование, модификацию либо копирование информации, нарушение работы ЭВМ, системы ЭВМ или их сети, наказывается штрафом в размере от 700 (семисот) до 1700 (тысячи семисот) расчетных уровней минимальной заработной платы либо исправительными работами на срок от 6 (шести) месяцев до 1 (одного) года, либо лишением свободы на срок до 2 (двух) лет .

- То же деяние, совершенное группой лиц по предварительному сговору или организованной группой либо лицом с использованием своего служебного положения, а равно имеющим доступ к ЭВМ, системе ЭВМ или их сети, - наказывается штрафом в размере от 1700 (тысячи семисот) до 3000 (трех тысяч) расчетных уровней минимальной заработной платы либо исправительными работами на срок от 1 (одного) года до 2 (двух) лет, либо арестом на срок от 3 (трех) до 6 (шести) месяцев, либо лишением свободы на срок от 2 (двух) до 5 (пяти) лет .

Статья 269. Создание, использование и распространение вредоносных программ для ЭВМ 1. Создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети, а равно использование либо распространение таких программ или машинных носителей с такими программами, - наказываются лишением свободы на срок до 3 (трех) лет со штрафом в размере от 700 (семисот) до 2000 (двух) тысяч расчетных уровней минимальной заработной платы. 2. Те же деяния, повлекшие по неосторожности тяжкие последствия , наказываются лишением свободы на срок от 3 (трех) до 7 (семи) лет .

Статья 270. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети 1. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети лицом, имеющим доступ к ЭВМ, системе ЭВМ или их сети, повлекшее уничтожение, блокирование или модификацию охраняемой законом информации ЭВМ, если это деяние причинило существенный вред, наказывается лишением права занимать определенные должности или заниматься определенной деятельностью на срок от 2 (двух) до 5 (пяти) лет либо обязательными работами на срок от 180 (ста восьмидесяти) до 240 (двухсот сорока) часов, либо ограничением свободы на срок до 2 (двух) лет . 2. То же деяние, повлекшее по неосторожности тяжкие последствия , наказывается лишением свободы на срок от 1 (одного) года до 4 (четырех) лет .

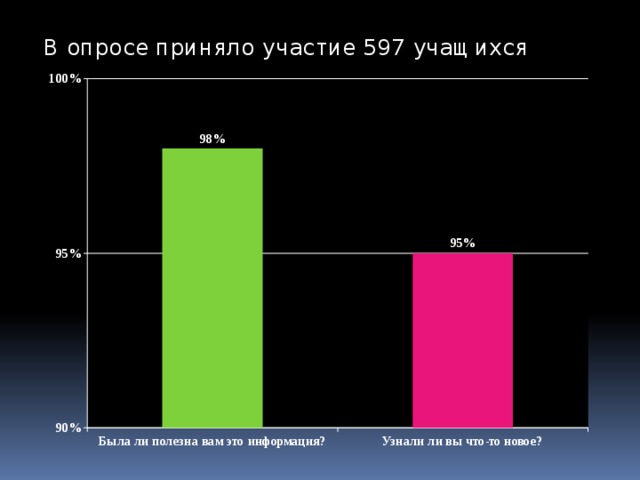

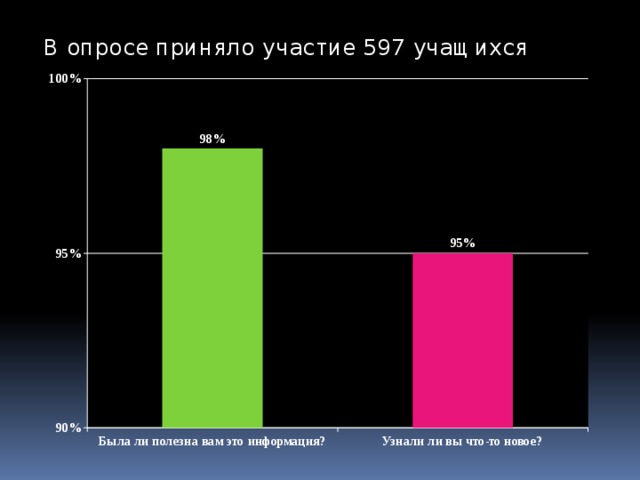

В опросе приняло участие 597 учащихся

Заключение

Также в заключении хочется выделить список правил при работе с компьютером, чтобы избежать возможности заражения вирусами:

- Пользуйтесь антивирусными программами.

- Необходимо соблюдать осторожность при установке всевозможных приложений на ваш ПК, особенно с неофициальных сайтов.

- Не переходите по подозрительным разного рода ссылкам.

- Не позволяйте устанавливаться автоматически незнакомым программам.

Спасибо за внимание