ДЕПАРТАМЕНТ ОБРАЗОВАНИЯ ИВАНОСКОЙ ОБЛАСТИ

Областное государственное бюджетное профессиональное образовательное учреждение

«Ивановский промышленно-экономический колледж»

Методические указания по выполнению

курсового проектирования

МДК.02.02 Организация администрирования компьютерных сетей

Специальность 09.02.02 Компьютерные сети

2017

В методических указаниях представлены методические основы организации курсового проектирования. Для всех частей курсового проекта на доступном уровне изложены методические указания. Данные методические указания предназначены для обучающихся по специальности 09.02.02 Компьютерные сети.

Разработал: Букин Д.А., преподаватель специальных дисциплин

Рассмотрены и одобрены ЦМК Информационно-коммуникационных технологий Протокол №7 от «6» апреля 2017 г.

Председатель ЦМК ИКТ _____________ Агупова Н.С.

1. Общие особенности подготовки курсового проекта

1.1 Цель и задачи курсового проекта

Курсовой проект представляет собой законченную разработку по заданной тематике, содержащую анализ конкретной производственной проблемы и возможных путей ее решения, сопровождаемую расчетно-текстовыми и графическими материалами. Выполнение курсового проекта должно способствовать:

· закреплению, углублению и обобщению знаний, полученных студентами в процессе изучения лекционного курса по дисциплинам: компьютерные сети или вычислительные системы, сети и телекоммуникации или сетевые технологии, а также умений и навыков, полученных ими при выполнении лабораторных работ;

· применению этих знаний, умений и практических приемов к решению конкретных научных и производственных задач;

· освоению методов проектирования компьютерных сетей, с использованием новейших отечественных и зарубежных научно-технических достижений;

· развитию навыков аналитического, графического и литературного изложения, принятых проектных решений, а также умения их защищать.

1.2 Тематика и содержание курсового проекта

Задание посвящено проектированию локальной вычислительной сети, как основы комплекса технических средств информационных систем различных предметных областей (организаций, предприятий, учреждений и их подразделений).

При выполнении курсового проекта студент должен:

· провести анализ заданной предметной области и применяемых в ней информационных систем;

· составить и сравнить несколько вариантов проектируемой ЛВС, выбрав лучший, с позиций: быстродействие, надежность, масштабируемость, информационная безопасность, стоимость;

· разработать структурную схему ЛВС (в том числе применительно к заданному плану здания);

· оформить пояснительную записку и графическую часть проекта в соответствии с существующими нормами и стандартами.

1.3 Задание на курсовое проектирование

Задание на курсовое проектирование выдается студенту научным руководителем и включает в себя:

описание предприятия и его вида деятельности;

тех. условия на подключение к провайдеру;

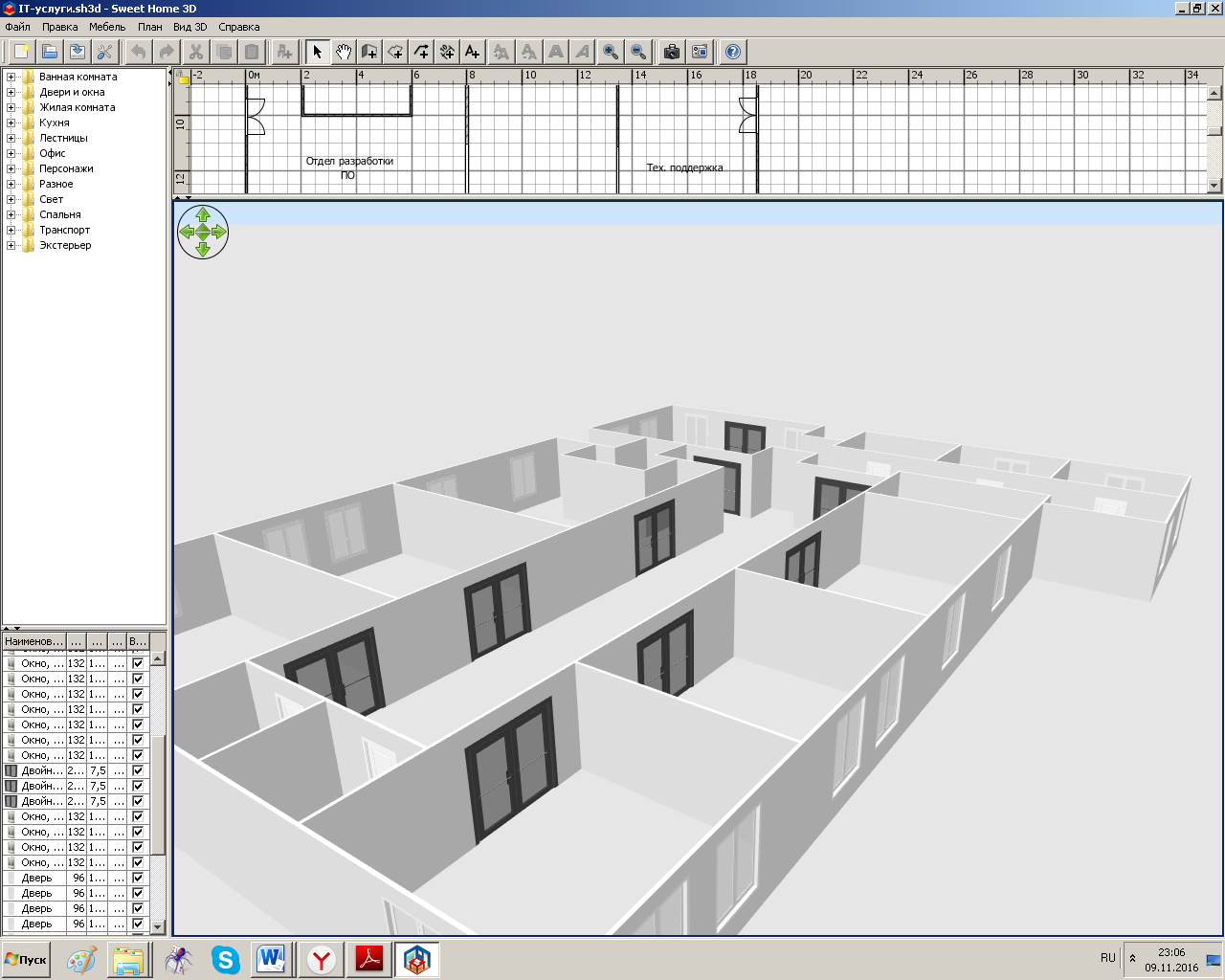

3d модель здания, выполненная в программе SweetHome3d;

бюджет организации, выделенный на построение и реализацию проекта сети.

2. Методика выполнения курсового проекта

2.1 Основные этапы

Методика выполнения курсового проекта состоит из ряда этапов, которые необходимо осуществить в процессе проектирования локальной вычислительной сети (рисунок 1).

2.2 Определение цели и задач курсового проекта

Рисунок 1 - Этапы выполнения курсового проекта

Рисунок 1 - Этапы выполнения курсового проекта

Как правило, цель и задачи курсового проекта описываются во введении пояснительной записки, которому предшествует помимо титульного листа, стандартный лист с заданием и отдельный лист с содержанием работы.

Введение начинается с обоснования актуальности темы проекта. Актуальность показывает важность темы для разработки и решения практических задач предметной области. Здесь приводятся краткая характеристика заданной предметной области, что уже сделано в направлении ее информатизации, и, что еще предстоит сделать, с последующим формулированием проблемы в форме явного противоречия между потребностями предметной области и имеющимися недостатками (например, с точки зрения полноты информатизации основных бизнес-процессов).

Конечной целью проектирования является локальная вычислительная сеть для заданной предметной области. Поэтому в окончательной формулировке, например для банка, она будет звучать так: «Проект локальной вычислительной сети для банковской информационной системы».

Цель определяет задачи проекта, которые необходимо выполнить для ее достижения. Задачи обычно представляются как относительно самостоятельные и законченные этапы, например:

· провести технико-экономическое обоснование предметной области;

· изучить существующие информационные системы (ИС) используемые в предметной области;

· проанализировать варианты создания локальной вычислительной сети для заданных условий;

· составить сметы на программно-аппаратную части проектируемой сети;

· разработать комплекс мер информационной безопасности.

Раздел 1. Анализ структуры и целей предприятия

1.1 Составление структуры предприятия

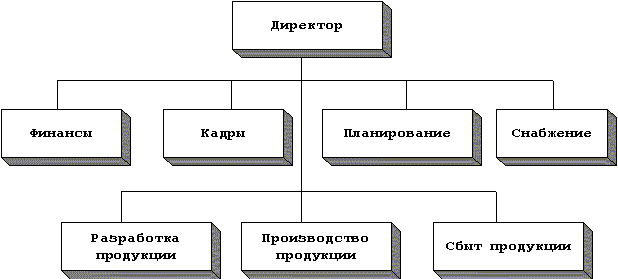

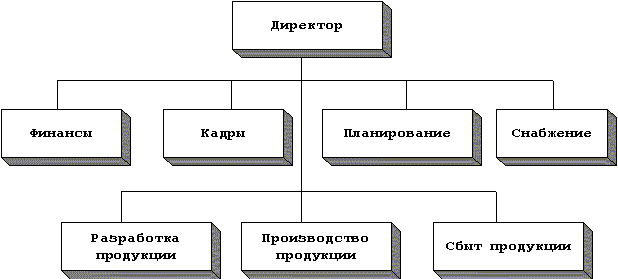

На этом этапе необходимо определить тип структуры предприятия (линейная, иерархическя и т.д.). Тип структуры предприятия повлияет на тип разрабатываемой сети. Итогом выполнения данного пункта является разработка схемы следующего вида (рисунок 2):

Рисунок 2 – Структура предприятия

1.2 Разработка схемы информационных потоков предприятия

Для следующего пункта используется описание фирмы из задания на курсовое проектирование.

Рассмотрим на примере следующего описания:

Дирекция – центральный отдел фирмы, он осуществляет управленческие функции фирмы.

Отдел продаж принимает заявки от клиентов. Далее он согласует возможность и сроки создания сайта с отделами разработки интернет проектов, отделом раскрутки сайта, после чего заявка передается в отдел поддержки проектов. Отдел поддержки проектов руководит процессом разработки и создания сайта, контролируя деятельность конструкторского отдела и отдела разработки проектов. После создания проекта отдел отправляет заявку в отдел тестирования. Отдел поддержки проектов отчитывается перед финансовым отделом и дирекцией.

Отдел тестирования занимается тестированием продукции. Он либо отправляет готовый проект обратно на доработку в конструкторский отдел, либо передаёт его в отдел раскрутки сайтов, либо отсылает заявку о готовности проекта в дирекцию. Отдел раскрутки сайтов занимается продвижением сайтов в сети интернет. Он отчитывается перед финансовым отделом и дирекцией. Финансовый отдел занимается финансовой отчетностью, выделением денежных средств на нужды фирмы, анализирует информацию, поступившую от других подразделений, связанную с финансовыми вопросами.

Для составления схемы информационных потоков все подразделения выписываются одно под другим, а затем происходит соединение взаимодействующих между собой подразделений (рисунок 3).

Рисунок 3 - Информационные потоки фирмы

Схема информационных потоков фирмы позволяет выделить наиболее загруженные отделы, что необходимо учесть при проектировании сети.

Раздел 2. Проектирование СКС

В данном разделе описывается, какие функции будет поддерживать проектируемая сеть. Как правило, к ним обычно относят:

· совместную обработку информации (например, путем использования специфичных для данной предметной области ИС и эффективных только на сетевой платформе);

· совместное использование файлов (файл-сервер);

· централизованное управление компьютерами (администрирование и распределение сетевых ресурсов);

· контроль за доступом к важным данным;

· централизованное резервное копирование всех данных;

· связь при помощи специфических сетевых средств и т.д.

В заключение необходимо сделать вывод, обобщающий проведенную работу и поясняющий необходимость разработки ЛВС.

2.1 Выбор помещения для серверной или кроссовой комнаты

В соответствии с классификацией, кроссовые подразделяются на кроссовые внешних магистралей (КВМ), здания (КЗ) и этажа (КЭ). На практике КВМ и КЗ часто совмещают друг с другом, а также с одной из аппаратных, поэтому ниже рассматривается только КЭ. Все приводимые для них положения практически без каких-либо ограничений и особенностей действуют в отношении остальных кроссовых.

КЭ представляет собой служебное помещение, в которое вводятся кабели подсистемы внутренних магистралей СКС и кабели горизонтальной подсистемы. В этом помещении монтируются коммутационные панели, сетевые приборы и другие вспомогательные устройства. В кроссовых нельзя размещать оборудование, которое не имеет непосредственного отношения к тем функциям, для выполнения которых организуется данное техническое помещение, например силовые распределительные щиты электропитания этажа.

Так же как и серверные, кроссовые, представляющие собой узловой элемент телекоммуникационной инфраструктуры организации, являются помещениями, требующими повышенного внимания со стороны проектировщиков и служб эксплуатации.

Отметим также, что в небольших СКС с количеством портов до 150-200 согласно накопленной статистике кроссовая зачастую является единственным техническим помещением и естественным образом совмещается с серверной. То же самое правило, за исключением возможности совмещения с серверной, действует и в отношении более крупных СКС, располагаемым в нескольких зданиях, при этом в каждом здании кабельная проводка из-за небольшого количества рабочих мест строится по схеме централизованной архитектуры.

Размещение кроссовых

При выборе места расположения КЭ целесообразно руководствоваться следующими принципами:

КЗ можно совместить с одной из КЭ на том же самом этаже;

КЭ должна быть на каждом этаже здания; часто применяемое в российских условиях решение на основе кроссовой, обслуживающей также соседние этажи здания, нельзя признать удачным, так как оно существенно ограничивает возможности расширения и модернизации кабельной системы, а также заметно усложняет монтаж и эксплуатацию СКС;

КЭ должна быть максимально приближена к стоякам, по которым прокладываются кабели подсистемы внутренних магистралей СКС; идеально, если каналы стояка проходят непосредственно через нее;

для облегчения соблюдения режима контроля доступа комната, выделенная для кроссовой, по возможности, не должна иметь окон, быть проходной или совмещаться с другими производственными помещениями;

следует избегать близкого размещения мощных источников электрических и/или магнитных полей, а также оборудования, которое может вызвать повышенную вибрацию в кроссовой;

для минимизации длины кабелей и соответственно стоимости горизонтальной подсистемы следует располагать КЭ как можно ближе к геометрическому центру обслуживаемой рабочей зоны.

Несколько кроссовых на этаж

Необходимость организации двух или более кроссовых или их функциональных аналогов на каждом этаже возникает обычно в тех случаях, когда:

рабочая площадь этажа превышает 1000 м2;

дополнительные кроссовые необходимы для обеспечения предельной длины кабелей горизонтальной подсистемы в 90 м;

наличие дополнительной КЭ позволяет улучшить технико-экономическую эффективность создаваемой кабельной системы по одному или, что более целесообразно, одновременно по нескольким критериям.

Требования к конструкции и оборудованию кроссовых

Наиболее оптимальной кроссовой является квадратная или близкая к ней по форме комната, у которой минимальная длина короткой стены составляет 2 м. Высота помещения должна быть не менее 2,5 м. Конструкция и материал стен выбираются с учетом возможности их обшивки металлическими экранирующими панелями и креплением к ним аппаратуры массой не менее 100 кг.

По результатам выполнения данного пункта курсового проекта, на плане здания должно быть отмечено помещение (или помещения), в котором будет располагаться кроссовая здания. Так же должно быть приведено обоснование выбора кроссовой комнаты.

2.2 Разработка вариантов конфигурации сети

При разработке возможных вариантов конфигурации проектируемой сети следует помнить, что они должны быть составлены с учетом решаемых сетью задач (поддерживаемых функций), определенных в первой главе проекта. Так, в случае развертывания специализированной информационной системы на базе ЛВС, необходимо учесть требования самой ИС к сети, а также к сетевой операционной системе (ОС).

Все пункты в рамках отдельного варианта должны отвечать условиям комплексирования (совместимости) аппаратных и программных средств. Например, если выбирается метод доступа к сети на основе протокола Ethernet, то выбор топологии этим уже предопределен: «звезда» или «шина», и уже точно известно, что проектируемая ЛВС не может быть построена по топологии «кольцо» (топология включает в себя и соединение сетевых передающих устройств).

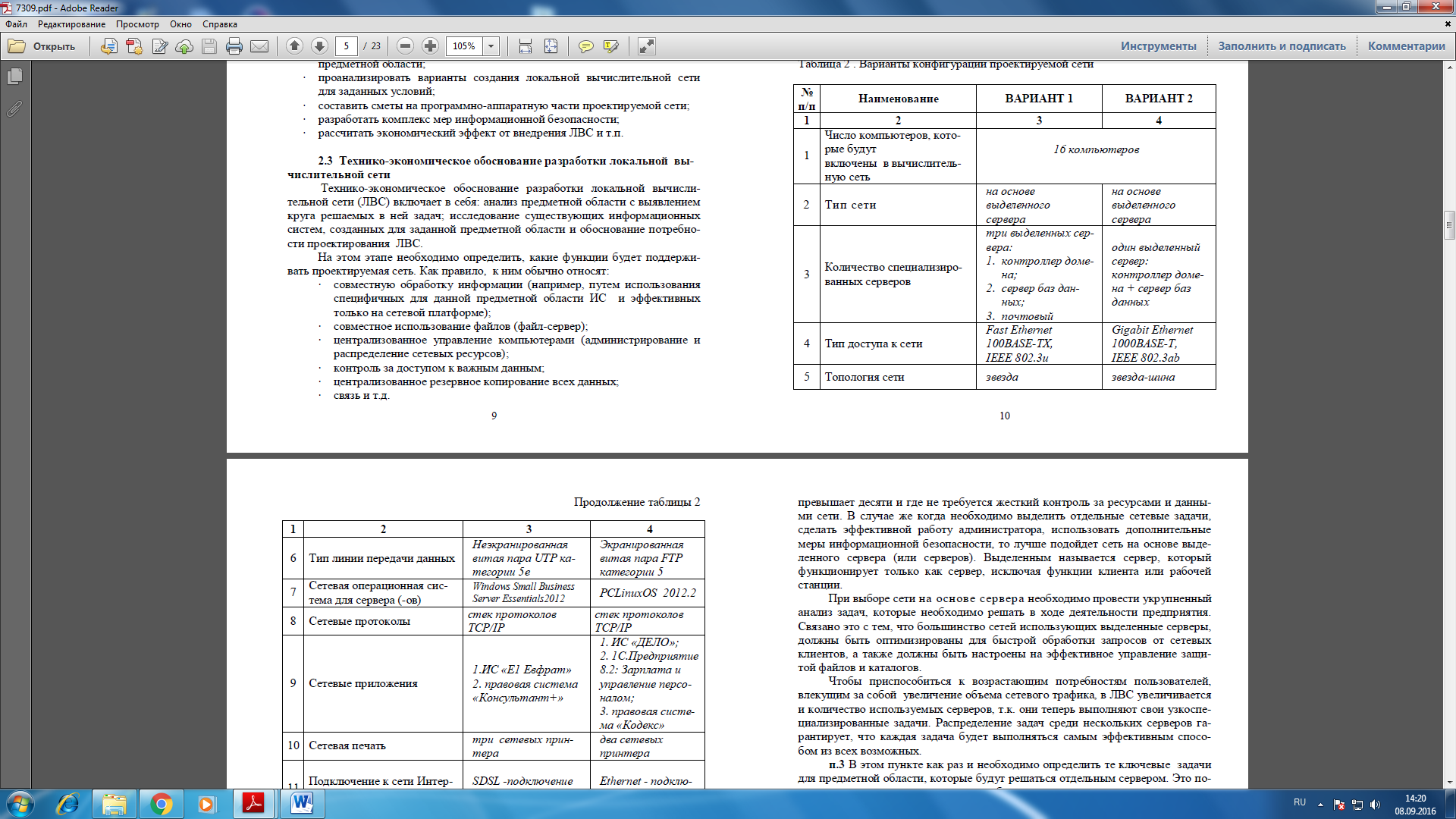

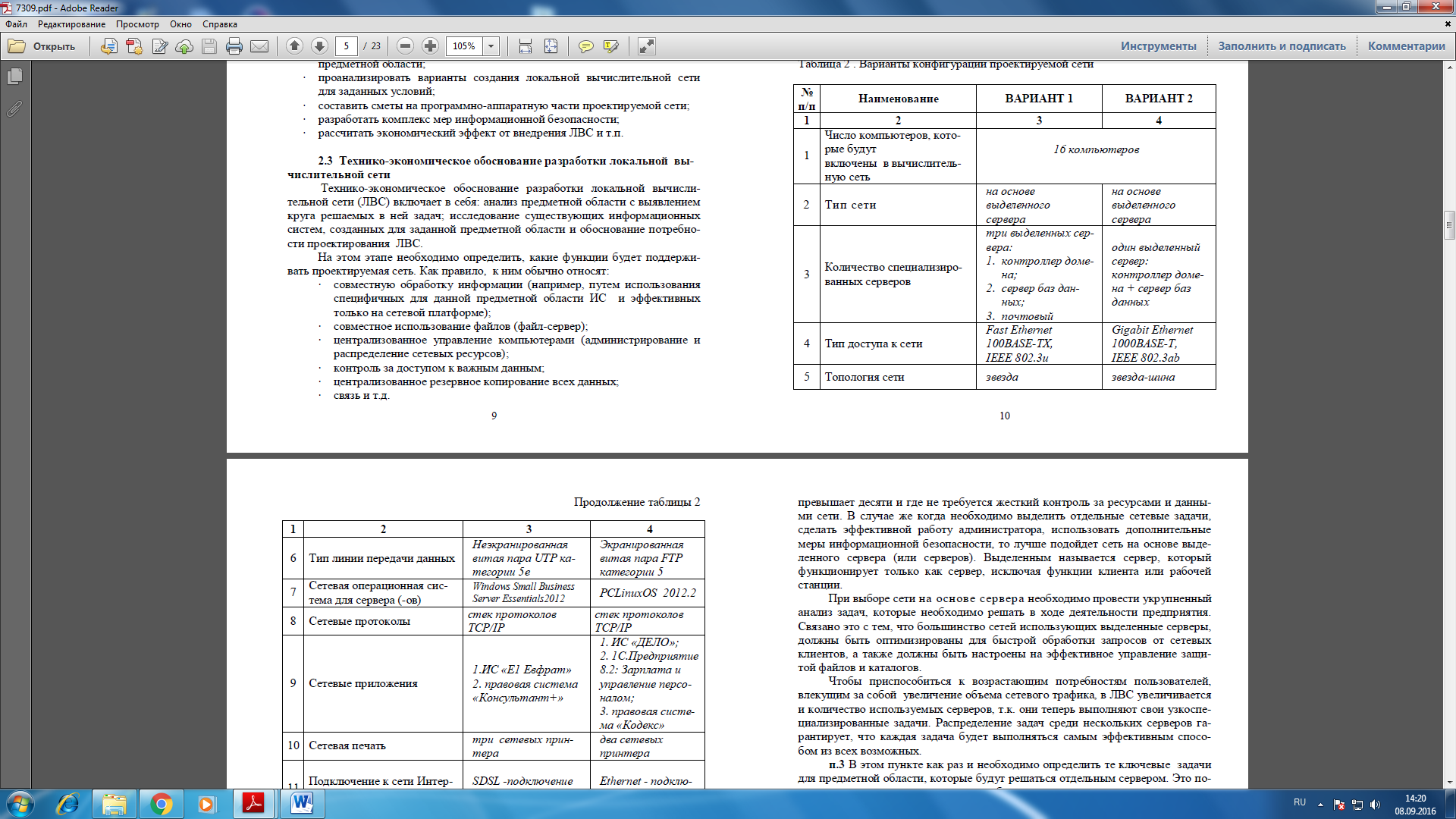

Для облегчения анализа вариантов проектируемой сети предлагается заполнить таблицу 1, и занести в нее основные характеристики ЛВС в два столбца. Пример заполнения такой таблицы показан ниже.

Таблица 1 . Варианты конфигурации проектируемой сети

Продолжение таблицы 1

При заполнении таблицы, необходимо руководствоваться следующим:

п.1 Данные берутся из задания.

п.2 Выбор типа сети строится на основе широко известных разновидностей: одноранговые сети и сети на основе сервера. В одноранговых сетях каждый компьютер функционирует и как клиент и как сервер. Сети на основе сервера наиболее эффективны в том случае, если совместно используется большое количество ресурсов и данных. Существуют также и гибридные сети, объединяющие свойства обоих типов. Такие компьютерные сети довольно популярны, но для эффективной работы они требуют более тщательного планирования.

Одноранговые сети, как правило, используют там, где число компьютеров, планируемых к объединению в единое информационное пространство, не превышает десяти и где не требуется жесткий контроль за ресурсами и данными сети. В случае же когда необходимо выделить отдельные сетевые задачи, сделать эффективной работу администратора, использовать дополнительные меры информационной безопасности, то лучше подойдет сеть на основе выделенного сервера (или серверов). Выделенным называется сервер, который функционирует только как сервер, исключая функции клиента или рабочей

станции.

При выборе сети на основе сервера необходимо провести укрупненный анализ задач, которые необходимо решать в ходе деятельности предприятия. Связано это с тем, что большинство сетей использующих выделенные серверы, должны быть оптимизированы для быстрой обработки запросов от сетевых клиентов, а также должны быть настроены на эффективное управление защитой файлов и каталогов. Чтобы приспособиться к возрастающим потребностям пользователей, влекущим за собой увеличение объема сетевого трафика, в ЛВС увеличивается и количество используемых серверов, т.к. они теперь выполняют свои узкоспециализированные задачи. Распределение задач среди нескольких серверов гарантирует, что каждая задача будет выполняться самым эффективным способом из всех возможных.

п.3 В этом пункте как раз и необходимо определить те ключевые задачи для предметной области, которые будут решаться отдельным сервером. Это позволит, в свою очередь, определить общее количество серверов в проектируемой ЛВС. Как правило, имя сервера связывают с той основной функцией, которую он будет выполнять:

· коммуникаций;

· резервирования и/или дублирования данных;

· специальных программных приложений;

· баз данных;

· электронной почты:

· печати;

· каталогов пользователей;

· межсетевого экрана

и т.п.

Наличие нескольких серверов в рамках одной сети обычно влечет за со-

бой организацию серверной комнаты (можно совместить с кроссовой) – отдельного специально оборудованного помещения (об этом следует указать уже в п.12).

п.4 Выбор типа доступа к сети влияет на выбор топологии сети и среды

передачи. Наиболее широко распространены стандарты Ethernet, поддержи-

вающие скорость передачи данных 10, 100 и 1000 Мбит/с, позволяющие ре-

шать задачи, требующие интенсивного сетевого трафика, например, такие как:

CAD (системы автоматического проектирования); САМ (системы автоматиче-

ского производства); мультимедиа; отображение и хранение документов и др.

Ethernet стал самой распространённой технологией ЛВС в середине 90-х годов

прошлого века, вытеснив такие технологии, как Arcnet, FDDI и Token ring.

На выбор метода доступа к сети может оказать влияние тип помещения, в котором размещается компания. Например, если это один общий зал, то имеет смысл использовать беспроводные технологии на основе Radio Ethernet стандарта IEEE 802.11. Так же здесь указываются и протоколы VLAN, STP,VTP и т.д., которые будут использованы для построения сети.

п.5 Выбор топологии сети осуществляется на основе трех базовых

топологий и их сочетаниях друг с другом:

· шина (bus);

· звезда (star);

· кольцо (ring);

· смешанная (meshed).

п.6 Осуществляя выбор типа линии передачи данных следует напомнить,

что заданный в п.4 тип доступа к проектируемой сети накладывает на этот вы-

бор определенные его стандартом рамки.

Например, 1000BASE-T (IEEE 802.3ab) - стандарт, который использует в

качестве линий передач данных витую пару категорий 5e. При этом в передаче

данных участвуют 4 пары. Скорость передачи данных составляет 250 Мбит/с по

каждой паре. Используется метод кодирования PAM5. Максимальная длина ка-

беля -100 метров.

Еще один пример: 100BASE-TX (IEEE 802.3u) - развитие стандарта

10BASE-T для использования в сетях топологии «звезда». Задействована витая

пара категории 5. Фактически используются только две неэкранированные па-

ры проводников, поддерживается дуплексная передача данных на расстоянии

до 100 м.

Необходимо учитывать и специфику работы предприятия, для которого

проектируется ЛВС. Так, если на предприятии в результате его производствен-

ной деятельности создается высокий уровень электромагнитных помех, то име-

ет смысл выбирать в качестве линий передачи данных экранированные (т.е. за-

щищенные) типы кабеля, например FTP или STP.

п.7 Выбор сетевой операционной системы для сервера во многом определяет эффективность работы ЛВС. Назначение серверной операционной системы - это управление приложениями, обслуживающими всех пользователей вычислительной сети. К таким приложениям относятся современные системы управления базами данных, средства управления сетями и анализа событий в сети, службы каталогов, средства обмена сообщениями и групповой работы, Web-серверы, почтовые серверы, корпоративные брандмауэры, серверы приложений самого разнообразного назначения, серверные части бизнес-приложений. Требования к производительности и надежности сетевых операционных систем очень высоки; нередко сюда входят и поддержка кластеров

(набора ряда однотипных компьютеров, выполняющих одну и ту же задачу и

делящих между собой нагрузку), и возможности дублирования и резервирования, и переконфигурации программного и аппаратного обеспечения без перезагрузки операционной системы.

Выбор серверной операционной системы и аппаратной платформы в значительной степени определяется тем, какие программные приложения под ее управлением должны выполняться. Поскольку в первой главе курсового проекта необходимо было рассмотреть ИС актуальные для заданной предметной области, то именно они, а вернее требования, которые они предъявляют к серверу и сети, станут основой выбора серверной ОС с точки зрения определения ее производительности, надежности и доступности. Самыми распространенными сетевыми ОС являются: Microsoft Windows и семейство операционных систем UNIX. Следует помнить, что любая операционная система может иметь различные редакции. Так, например, Windows Server 2012 Essentials имеет редакцию Small Business Server Essentials, предназначенную для малых предприятий с числом пользователей не более 25. Этот сервер предоставляет экономичное и простое в использовании решение для защиты данных, их организации и доступа к ним практически из любого места, поддержки необходимых для бизнеса приложений и быстрого подключения к интерактивным службам доступа к электронной почте и резервного копирования.

п.8 Выбор сетевых протоколов напрямую связан с сетевой ОС, которую

планируется использовать. Так, например, стек протоколов IPX/SPX являлась

базовым для ОС Novell NetWare, а TCP/IР – для ОС семейства Microsoft

Windows. Стек TCP/IР является самым известный и широко распространенным

стеком протоколов.

Протоколы передачи данных представляют собой правила или соглашения, описывающие методы представления и передачи данных в сети, позволяющие передавать информацию в нужных направлениях и правильно ее интерпретировать всеми участниками межсетевого обмена данными. Понимание того, какие протоколы будут использоваться в проектируемой сети, является неотъемлемой частью курсового проектирования, и, как правило, этот вопрос выносится на защиту.

п.9 Сетевые приложения определяются по результатам аналитической

работы проведенной в первой главе курсового проекта. К сетевым приложениям относятся такие приложения, как сетевые базы данных, почтовые приложения, системы автоматизации коллективной работы и т.д.

п.10 Сетевая печать.

Данный пункт необязателен к выполнению и описанию

п.11 Подключение к сети Интернет.

На сегодняшний день существует немало способов организации доступа к

сети Интернет, например:

· коммутируемый удаленный доступ (Dial-Up);

· хDSL подключение;

· мобильный Интернет;

· CDMA-Интернет;

· спутниковый Интернет;

· подключение по выделенному каналу;

· использование радиоканалов (Wi-Fi-Интернет).

Тип подключения к провайдеру выдаётся руководителем курсового проекта индивидуально для каждого студента.

п.12 Наличие средств информационной безопасности.

Информационная безопасность подразумевает защиту конфиденциальности, целостности и доступности информации от случайных или преднамеренных воздействий естественного или искусственного характера, которые могут нанести неприемлемый ущерб субъектам информационных отношений.

Компьютерная сеть является уязвимым местом для компьютерных вирусов. Защита информации от компьютерных вирусов предполагает средства защиты информации в сети, а точнее программно-аппаратные средства защиты информации, которые предотвращают несанкционированное выполнение вредоносных программ, пытающихся завладеть данными и выслать их злоумышленнику либо, например, уничтожить информацию базы данных.

Важное значение играет и организационная защита — это регламентация производственной деятельности и взаимоотношений исполнителей в сети на нормативно-правовой основе, исключающей или существенно затрудняющей неправомерное овладение конфиденциальной информацией и проявление внутренних и внешних угроз.

Анализ полученных вариантов конфигурации ЛВС

Сравнивая варианты конфигурации проектируемой сети, прописанные в таблице 1, необходимо выбрать лучший из них. Для этого необходимо провести построчный анализ записей таблицы и на его основе сделать заключение, какой вариант берется за основу проекта ЛВС. Ниже приводится пример такого анализа для отдельных строк таблицы 1.

«…п.2 ЛВС предлагается построить с использованием выделенного сервера (для реализации клиент-серверной технологии). Это позволит оптимальным образом управлять ЛВС, увеличит ее быстродействие, повысит уровень надежности. Однако во втором варианте в целях экономии средств заложен только один выделенный сервер, что предполагает существенное снижение и уровня информационной безопасности и быстродействия сети, поэтому первый вариант выглядит предпочтительней. В этом случае контроллер домена устанавливается на один сервер, а репликация баз пользователей производится на второй сервер (рядовой домен), который в случае выхода из строя сервера-контроллера домена, сможет занять его место при минимальном времени простоя информационной системы. Базы данных в архивированном виде можно хранить на третьем сервере. К тому же все три сервера будут выполнять сугубо свои задачи, а это позволит получить дополнительный выигрыш в скорости работы локальной вычислительной сети.

При выборе типов доступа (п.4): Gigabit Ethernet 1000BASE-T, IEEE 802.3ab или Fast Ethernet 100BASE-TX, IEEE 802.3u, определяющим фактором, как правило, является скорость передачи данных по сети. Отсюда второй вариант кажется предпочтительней первого. Однако, учитывая небольшое количество сотрудников в организации, можно утверждать, что скорости передачи данных в 100 Мбит/с, будет вполне достаточно для работы с выбранными сетевыми приложениями. Поэтому, с точки зрения экономии денежных средств, выбор остается за первым вариантом.

Топология сети (п.5) предопределена выбором типа доступа к сети, и, поэтому это – «звезда». Поскольку на предприятии (исходя из его специфики работы, определенной в задании) нет источников электромагнитных помех, то из двух вариантов: неэкранированная витая пара UTP категории 5e и экранированная витая пара FTP категории 5, вполне подойдет первый.

Выбор сетевой операционной системы (п.7) во многом определяет эффективность работы ЛВС. Правильный выбор сетевой ОС позволит уменьшить затраты на управление и администрирование, облегчит развитие бизнеса и внедрение новых технологий, существенно повысит отдачу от вложений в аппаратные средства, а также предотвратит возможные проблемы благодаря грамотному сочетанию высокой надежности и эффективной защиты.

В выборе учавствуют операционные системы MS Windows SBS 2012 Essentials и PCLinuxOS 2012.2. MS Windows SBS 2012 разработана на основе технологий Windows Server 2008 R2. Она предлагает удобный интерфейс администрирования, в котором все базовые инфраструктурные сценарии сервера для малого бизнеса (файл-сервер, управление ПК и пользователями, резервное копирование) автоматизированы с помощью простых визардов (подсказок, руководств). SBS 2012 Essentials помогает легко развернуть локальную сеть и одновременно наладить совместную работу через интеграцию с онлайн-

сервисами. Она также предлагает возможность удаленного управления инфраструктурой через веб-браузер, тем самым упрощая работу ИТ-администратора. Кроме того, SBS 2012 Essentials работает с универсальным компонентом Premium Add-On, который предоставляет доступ к полному функционалу Windows Server.

PCLinuxOS 2012.2. отличается использованием специфичного инструментария для управления пакетами APT из Dеbian GNU/Linux в сочетании с использованием пакетного менеджера RPM, относясь при этом к классу rolling-дистрибутивов, в которых обновления пакетов выходят постоянно и пользователь в любой момент имеет возможность перейти на последние версии без ожидания формирования очередного релиза дистрибутива…». Заключить проведенный анализ необходимо выводом о том, какой вариант будет взят за основу при проектировании ЛВС.

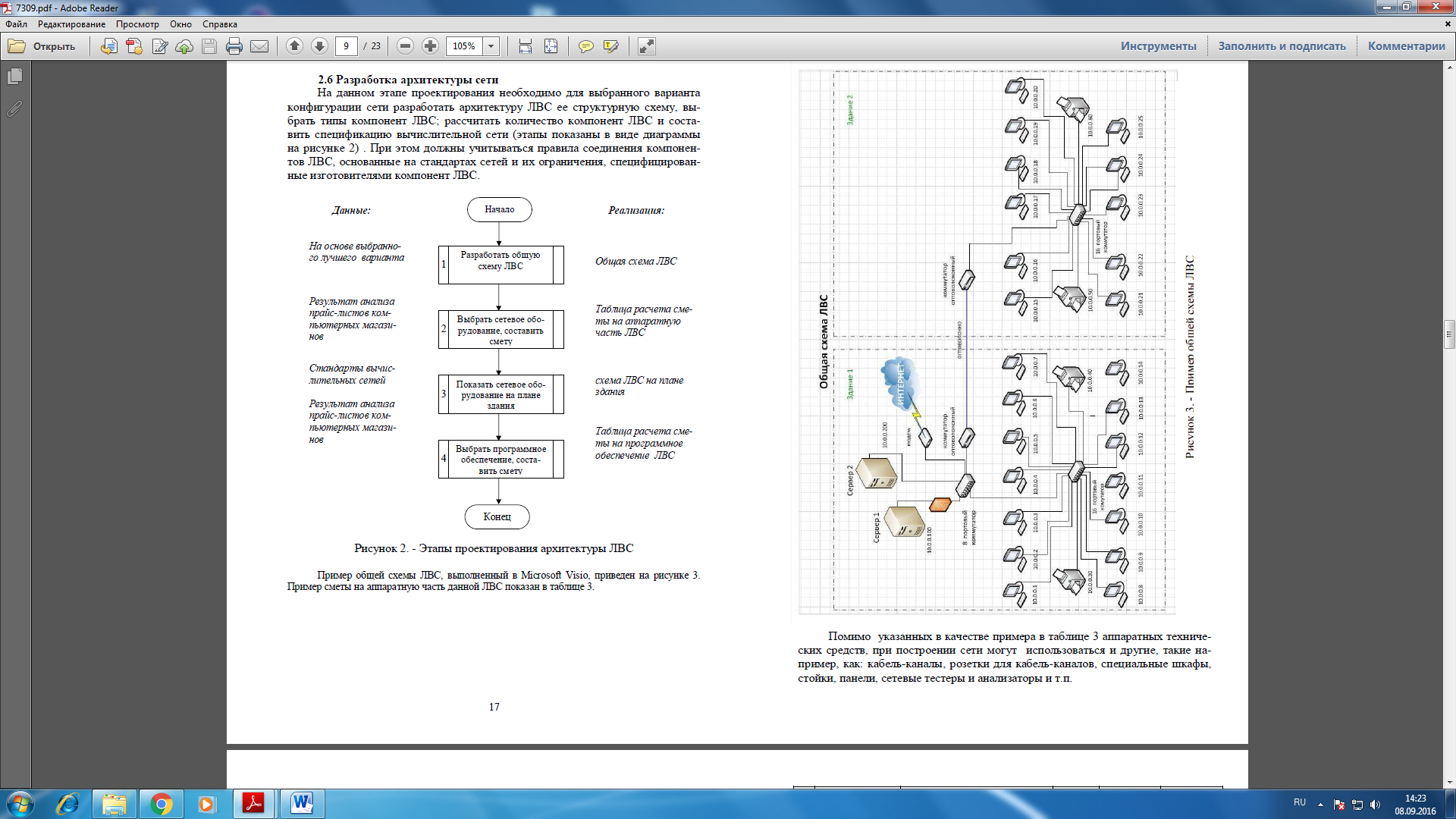

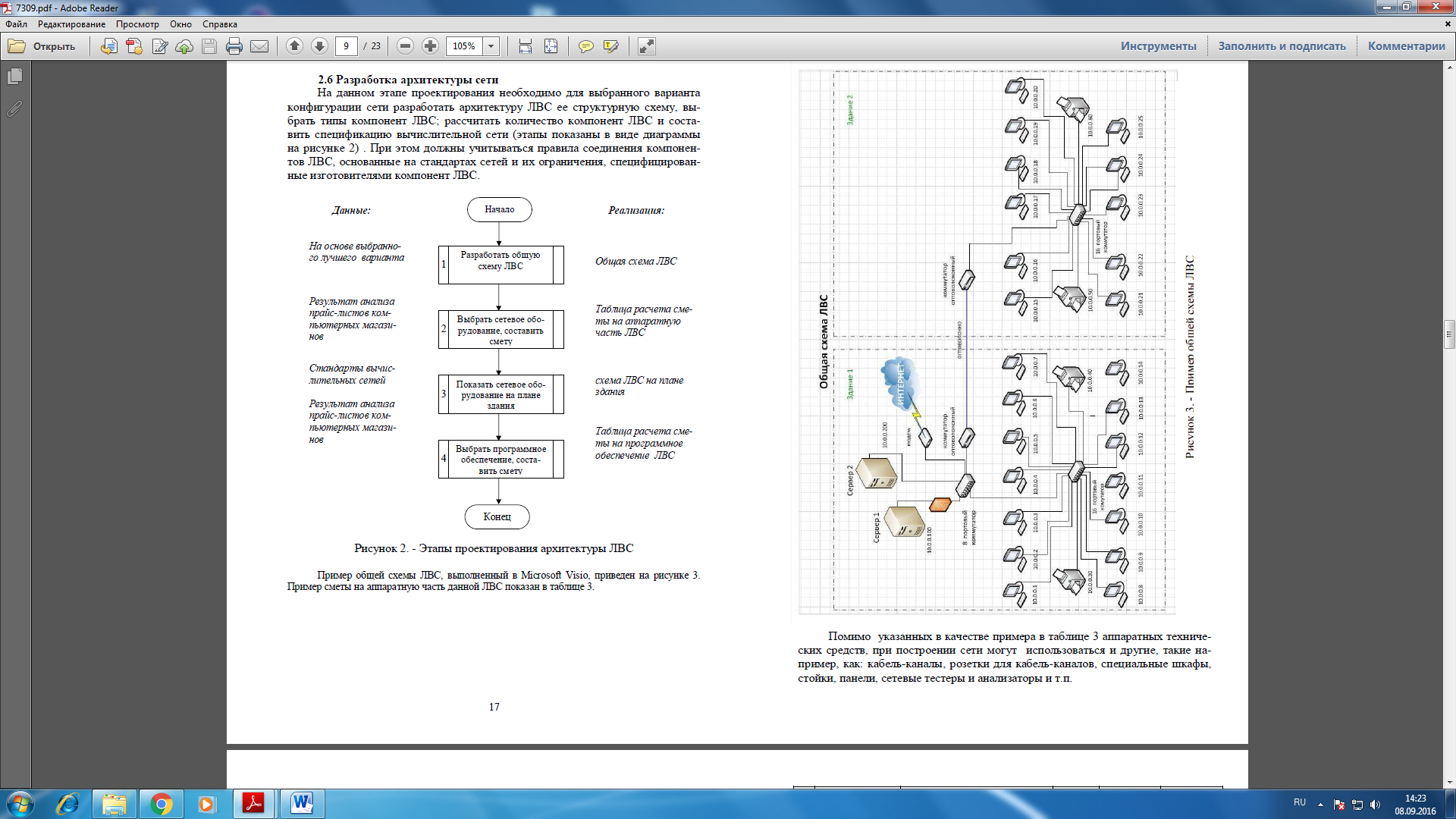

2.3 Подбор оборудования (составление сметы)

На данном этапе проектирования необходимо для выбранного варианта конфигурации сети разработать архитектуру ЛВС ее структурную схему, выбрать типы компонент ЛВС; рассчитать количество компонент ЛВС и составить спецификацию вычислительной сети (этапы показаны в виде диаграммы на рисунке 4) . При этом должны учитываться правила соединения компонентов ЛВС, основанные на стандартах сетей и их ограничения, специфицированные изготовителями компонент ЛВС.

Рисунок 4 - Этапы проектирования архитектуры ЛВС

Пример общей схемы ЛВС, выполненный в Microsoft Visio, приведен на рисунке 5 (ip-адресация описывается в Разделе3, но указывается на общем плане сети).

Пример сметы на аппаратную часть данной ЛВС показан в таблице 2.

Помимо указанных в качестве примера в таблице 2 аппаратных технических средств, при построении сети могут использоваться и другие, такие например, как: кабель-каналы, розетки для кабель-каналов, специальные шкафы, стойки, панели, сетевые тестеры и анализаторы и т.п.

Рисунок 5 - Пример общей схемы ЛВС

Таблица 2. Пример сметы на аппаратную часть проектируемой сети

Смета составляется с учётом бюджета предприятия, в соответствии с заданием.

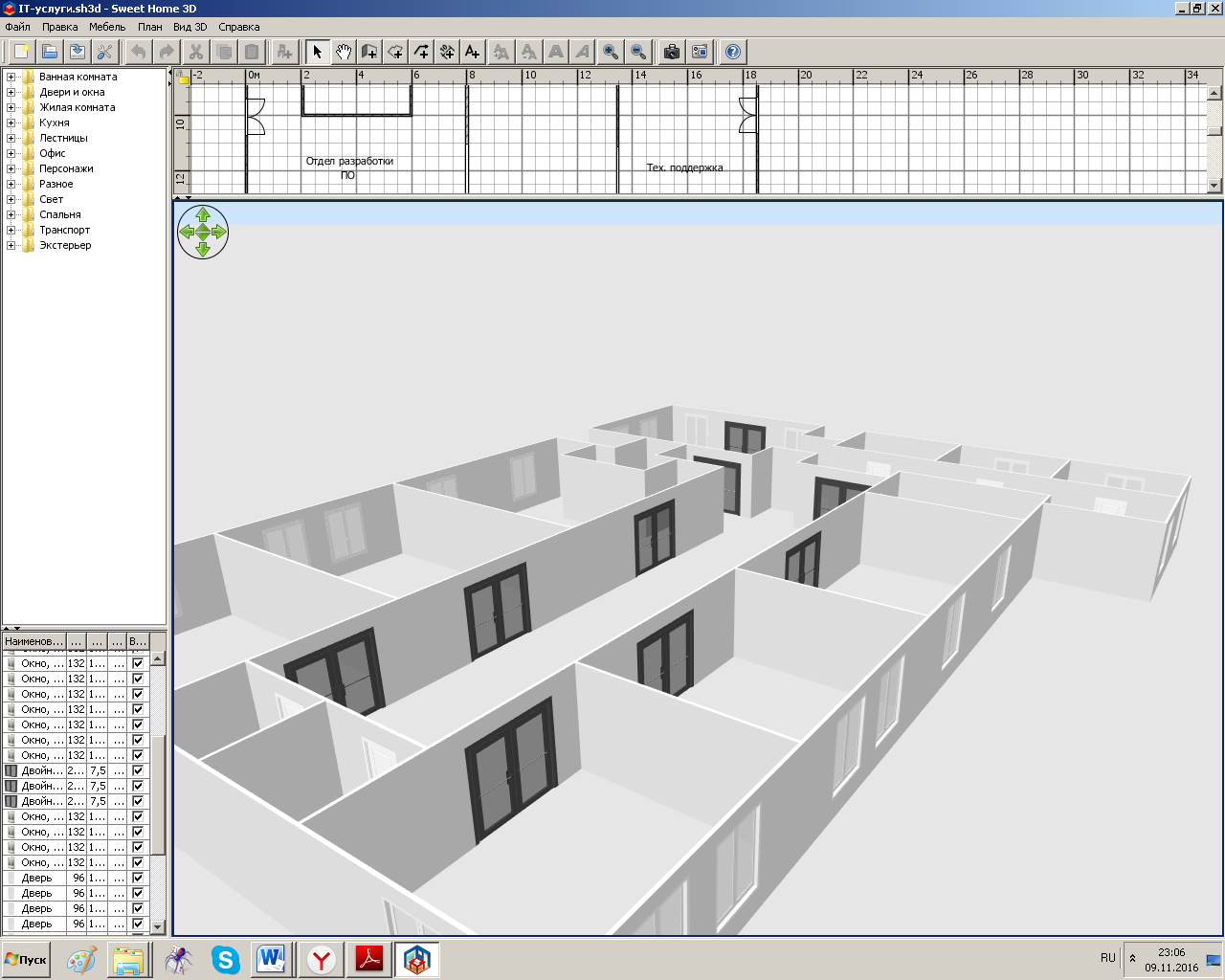

2.4 Размещение оборудования на плане здания

В данном пункте необходимо разместить основные узлы сети на 3d модели здания, а так же указать все коммуникационные линии. При размещении оборудования и кабельных линий следует руководствоваться нормативной документацией по прокладке СКС. Результатом выполнения пункта является 3d-модель, предъявляемая при защите курсового проекта. Скриншот 3d-модели вставляется в пояснительную записку, с описанием расположения основных узлов проектируемой сети, а так же описанием технологий прокладки СКС.

Рисунок 6 - Пример 3d-модели здания (без СКС)

Раздел 3. Настройка СКС

Разработка схемы IP адресации

К ключевым протоколам рассматриваемого стека относятся: транспортный – TCP (Transfer Control Protocol ) и протокол маршрутизации – IP (Internet Protocol).

Протокол TCP поддерживает надежную передачу потока данных с предварительной установкой связи между источником информации и ее получателем.

Интернет протокол IP отвечает за адресную доставку пакетов, который описывает и формат пакета передаваемых данных.

Уникальный IP-адрес адрес четвертой версии этого протокола состоит из 4 чисел (от 0 до 255), разделенных точкой, например: 192.168.101.255. IP-адрес заключает в себе уникальный номер сети и уникальный адрес хоста (например, компьютера) в этой сети.

Существует несколько классов IP-адресов (на рисунке 6 представлены основные три из пяти существующих), разделяемых в первую очередь по количеству сетей входящих в их состав. Это находит отражение в первом байте IP-адреса:

· 1 - 126 крупная сеть (класс А);

· 128 - 191 большие сети с подсетями (класс В);

· 192 - 223 сети не более чем из 254 компьютеров (класс С).

Первый байт не может быть равным: 0 или 127 или 255 или 169, эти цифры специальные исключения. Если первый байт находится в диапазоне 224-239, то это групповая адресация, а если в диапазоне 240-254 - это экспериментальные адреса.

При проектировании локальной вычислительной сети необходимо выбрать диапазон IP-адресов, в котором и будет работать сеть. В связи с этим нужно помнить о том, что в каждом из указанных классов есть специально выделенные и предназначенные только для использования в ЛВС адреса:

· 10.0.0.0 - 10.255.255.255 (т.е. всего одна сеть класса A для ЛВС);

· 172.16.0.0 - 172.31.255.255 (16 непрерывных сетей класса B);

· 192.168.0.0 - 192.168.255.255 (256 непрерывных сетей класса C).

Существует и все больше находит применение новая версия Интернет протокола: IPv6 (RFC-1883), являющаяся преемницей версии 4 (IPv4; RFC-791). В IPv6, по отношению к IPv4, длина адреса расширена до 128 бит (против 32 в IPv4).

Кроме того к основным изменениям шестой версии Интернет протокола можно отнести:

Спецификацию формата заголовков. Некоторые поля заголовка IPv4 отбрасываются или делаются опционными, уменьшая издержки, связанные с обработкой заголовков пакетов с тем, чтобы уменьшить влияние расширения длины адресов в IPv6.

Возможность пометки потоков данных. Введена возможность помечать пакеты, принадлежащие определенным транспортным потокам, для которых отправитель запросил определенную процедуру обработки, например, нестандартный тип TOS (вид услуг) или обработка данных в реальном масштабе времени.

Идентификацию и защиту частных обменов. В IPv6 введена спецификация идентификации сетевых объектов или субъектов, для обеспечения целостности данных и при желании защиты частной информации. Существует разные стандарты представления IPv6 адресов в виде текстовых строк. Так, основная форма имеет вид x:x:x:x:x:x:x:x, где 'x' шестнадцатеричные 16-битовые числа. Например: fedc:ba98:7654:3210:FEDC:BA98:7654:3210 и 1080:0:0:0:8:800:200C:417A.

Альтернативная форма записи адресов IPv6 выглядит так: x:x:x:x:x:x:d.d.d.d, где 'x' шестнадцатеричные 16-битовые коды адреса, а 'd' десятичные 8-битовые, составляющие младшую часть адреса (стандартное IPv4 представление). Например: 0:0:0:0:0:0:13.1.68.3 или 0:0:0:0:0:FFFF:129.144.52.38 или в сжатом виде ::13.1.68.3. Завершая краткий обзор Интернет протоколов разных версий, следует отметить, что если в процессе проектирования ЛВС понадобится использовать несколько подсетей, следует наладить процесс пересылки данных между этими сетями с помощью маршрутизации.

Результатом выполнения данного пункта курсового проекта является составление таблицы IP адресов узлов сети.

Настройка аппаратной части сети

В данном пункте приводится описание процесса настройки сетевого оборудования, для организации взаимодействия между узлами предприятия. Обратите внимание, что выбор оборудования, осуществлённый ранее полностью формирует данный раздел. Необходимо описать именно настройку оборудования, выбранного ранее (можно пользоваться программа моделирования, либо web-интерфейсами, предоставляемыми фирмами-производителями для тестов).

Настройка программной части сети

В данном пункте необходимо описать процесс настройки нескольких серверных служб для предприятия (службы определяются руководителем курсового проекта при достижении данного пункта студентом).

Планирование ИБ

Планирование мер информационной безопасности может проводится на основе ISO/IEC 17799 — стандарта информационной безопасности, опубликованного в 2005 году организациями ISO и IEC. Он озаглавлен как: Информационные технологии — Технологии безопасности — Практические правила менеджмента информационной безопасности. Текущий стандарт является переработкой ранней версии, опубликованной в 2000, которая являлась полной копией Британского стандарта BS 7799-1:1999.

В первую очередь, методы и средства защиты информации, согласно указанным стандартам, должны включать в себя:

· ограничение физического доступа к объектам защиты информации с помощью режимных мер и методов информационной безопасности;

· разграничение доступа к объектам защиты информации, т.е. установка правил разграничения доступа, шифрование информации для ее хранения и передачи (криптографические методы защиты информации, программные средства защиты информации и защита информации в сетях);

· регулярное резервное копирование наиболее важных массивов данных и надлежащее их хранение;

· профилактика заражения компьютерными вирусами ЛВС.

В качестве примера реализации мер защиты информации, в проектируе-

мой сети приводится таблица 3, содержащая перечень функции системного ад-

министратора, как основного исполнителя.

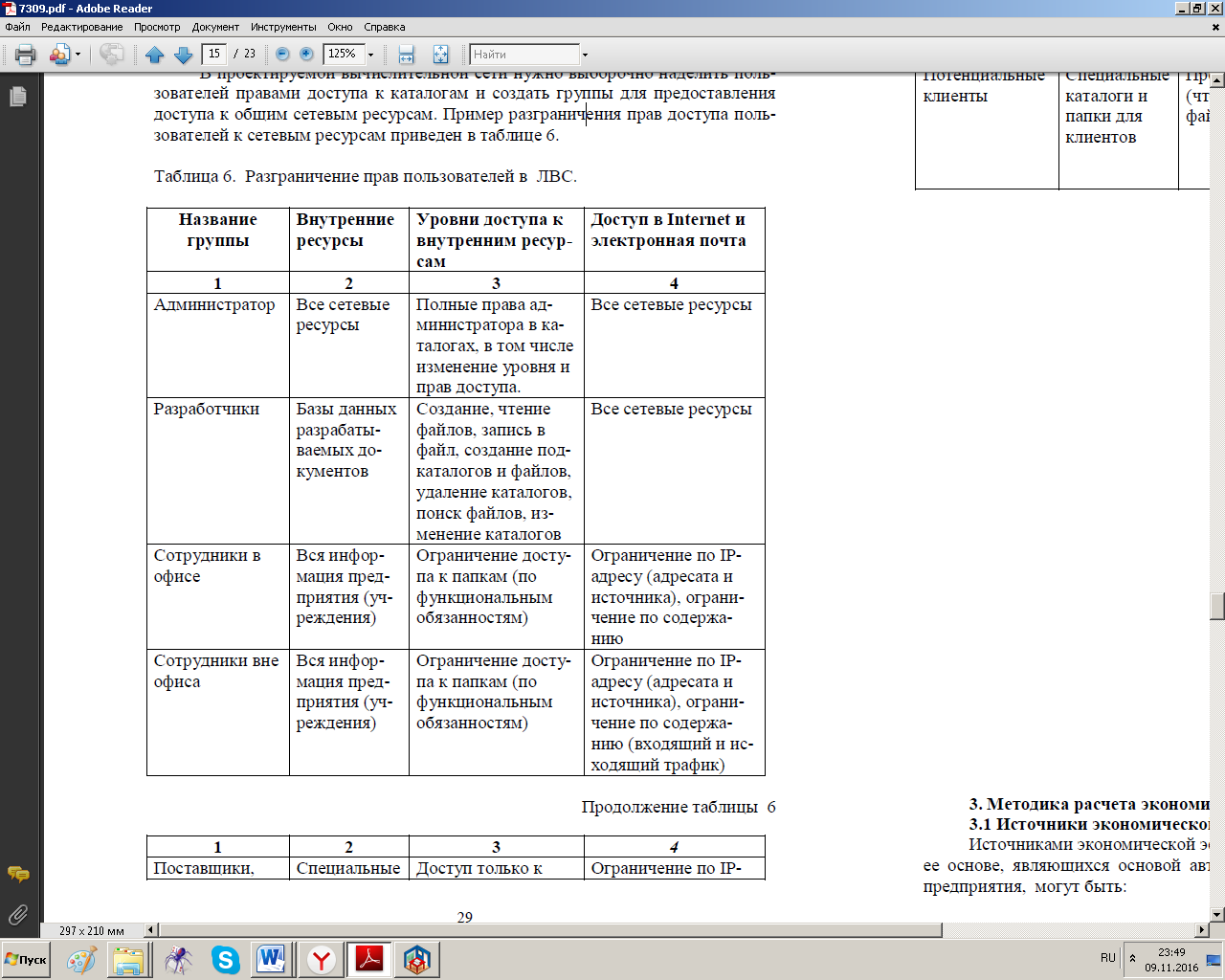

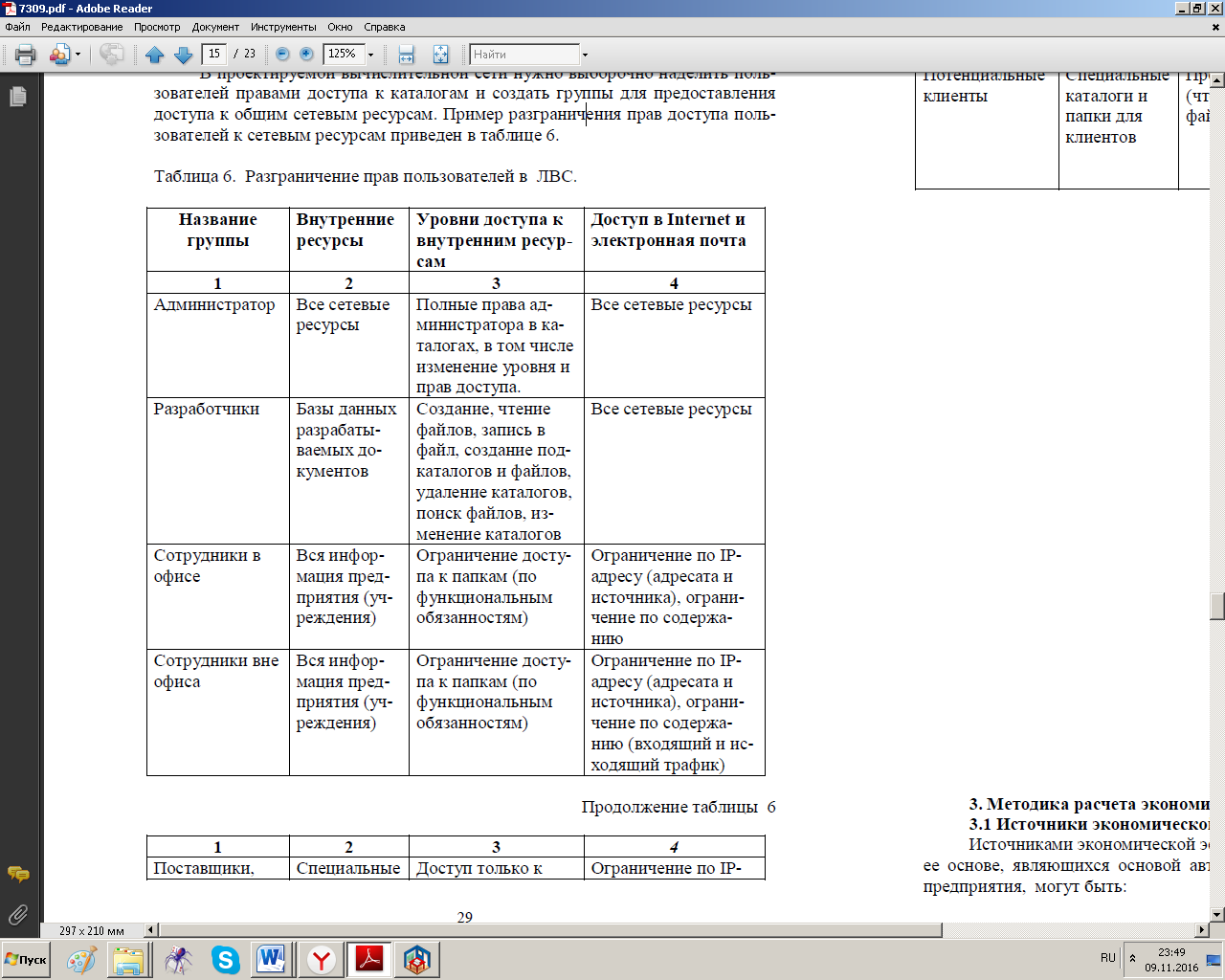

В проектируемой вычислительной сети нужно выборочно наделить пользователей правами доступа к каталогам и создать группы для предоставления доступа к общим сетевым ресурсам. Пример разграничения прав доступа пользователей к сетевым ресурсам приведен в таблице 4.

Таблица 4. Разграничение прав доступа

Защита курсового проекта

Защита курсового проекта состоит из доклада студента (до 10 мин.) с демонстрацией 3d-модели, ответов студента на вопросы лиц присутствующих на защите. На защите проекта студенту может быть задан по содержанию работы любой вопрос, как теоретического, так и практического характера.

Студент, не выполнивший курсовой проект в срок и не защитивший ее, не допускается к экзамену по данной дисциплине.

Доклад студента на защите должен быть содержательным, кратким и точным. Он должен быть сконцентрирован на изложении основных выводов и результатов исследования. Можно рекомендовать следующую структуру доклада:

· тема проекта;

· актуальность темы, цель и задачи работы;

· демонстрация схемы сети, пояснение выбора аппаратной и программной составляющих;

· краткое изложение выводов.

Огласив тему курсового проекта, студент раскрывает ее актуальность, цель и задачи, коротко говорит об этапах построения сети с демонстрацией модели, формулирует основные положения и выводы по выполненной работе. Содержание работы следует излагать логично, связно и последовательно, используя графические и табличные материалы.

В докладе не следует давать подробное детальное пояснение отдельных вопросов. Если такие объяснения окажутся необходимыми для оценки, то будут заданы соответствующие вопросы, и тогда студент должен будет дать исчерпывающий ответ.

Рисунок 1 - Этапы выполнения курсового проекта

Рисунок 1 - Этапы выполнения курсового проекта