Информационная безопасность

Угрозы защиты информации

Выполнила ученица 11 «Б» класса

Сваткова Дарья

Что такое информация?

ИНФОРМАЦИЯ

это сведения (сообщения, данные) независимо от формы их представления.

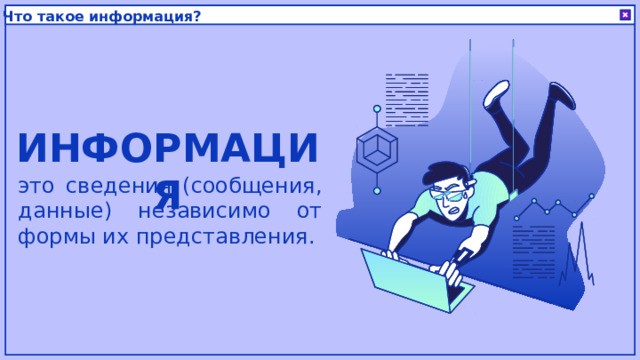

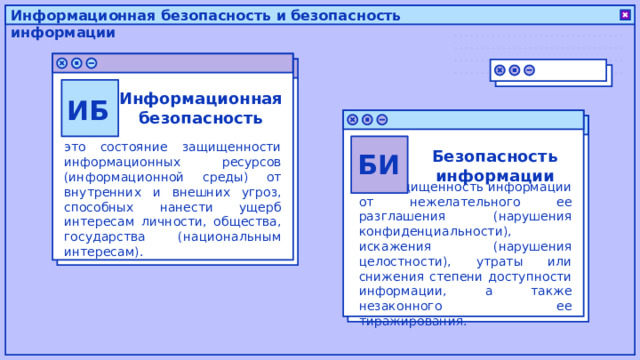

Информационная безопасность и безопасность информации

ИБ

Информационная безопасность

это состояние защищенности информационных ресурсов (информационной среды) от внутренних и внешних угроз, способных нанести ущерб интересам личности, общества, государства (национальным интересам).

БИ

Безопасность информации

это защищенность информации от нежелательного ее разглашения (нарушения конфиденциальности), искажения (нарушения целостности), утраты или снижения степени доступности информации, а также незаконного ее тиражирования.

Защита информации

ЗАЩИТА ИНФОРМАЦИИ

это принятие правовых, организационных и технических мер, направленных на:

Обеспечение защиты информации

Соблюдение конфиденциальности информации ограниченного доступа

Реализацию права на доступ к информации.

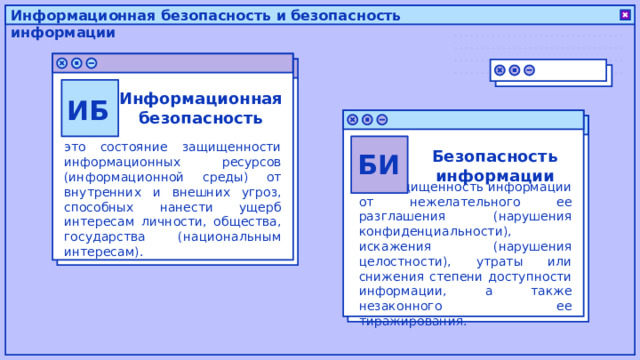

Виды защиты информации

01

03

Правовая защита информации

Техническая защита информации

02

04

Криптографическая защита информации

Физическая защита информации

Несанкционированный доступ и санкционированный доступ

«Несанкционированный достуП»

это неправомочное обращение к информационным ресурсам с целью их использования (чтения, модификации), а также порчи или уничтожения.

«санкционированный достуП»

это доступ к объектам, программам и данным пользователей, имеющих право выполнять определённые действия (чтение, копирование и др.), а также полномочия и права пользователей на использование ресурсов и услуг, определённых администратором вычислительной системы.

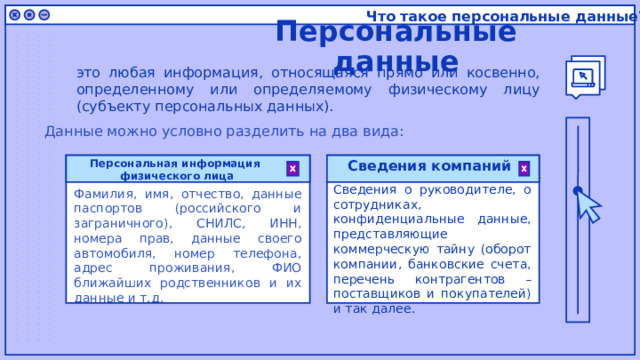

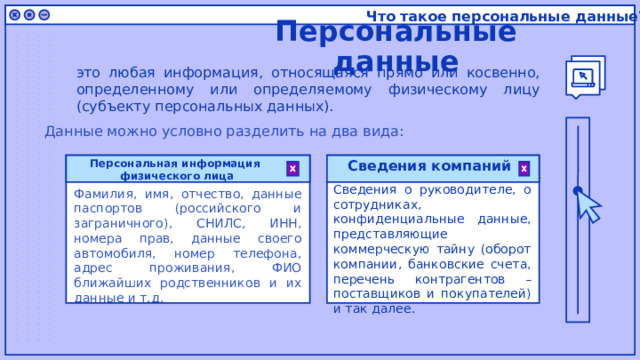

Что такое персональные данные?

Персональные данные

это любая информация, относящаяся прямо или косвенно, определенному или определяемому физическому лицу (субъекту персональных данных).

Данные можно условно разделить на два вида:

Сведения компаний

Персональная информация

физического лица

Сведения о руководителе, о сотрудниках, конфиденциальные данные, представляющие коммерческую тайну (оборот компании, банковские счета, перечень контрагентов – поставщиков и покупателей) и так далее.

Фамилия, имя, отчество, данные паспортов (российского и заграничного), СНИЛС, ИНН, номера прав, данные своего автомобиля, номер телефона, адрес проживания, ФИО ближайших родственников и их данные и т.д.

Что такое киберпреступность?

КИБЕРПРЕСТУПНОСТЬ

это преступность в виртуальном (интернет) пространстве.

Киберпреступления

это родовое понятие, охватывающее как компьютерную преступность в узком значении этого слова (где компьютер является предметом, а информационная безопасность — объектом преступления), так и иные посягательства, где компьютеры используются как орудия или средства совершения преступлений против собственности, авторских прав, общественной безопасности или нравственности (например, компьютерное мошенничество и т.п.).

Классификация киберпреступлений и категории

Незаконный перехват

Незаконный доступ

01

Насильственные, или иные потенциально опасные

(угроза физической расправы, киберпреследование, кибертерроризм)

Вмешательство в данные

Вмешательство в систему

02

Ненасильственные преступления (противоправное нарушение владения в киберпространстве, киберворовство, кибермошенничество в сети Интернет, деструктивные киберпреступления, другие киберпреступления).

ФИШИНГ

01

это атака, пытающаяся украсть ваши деньги или вашу учетную запись, заставляя вас раскрыть свои личные сведения, такие как номера кредитных карт, банковские реквизиты или пароли, на поддельных веб-сайтах.

Классификация фишинга

По целям атак фишинг делиться на :

Целевой

Уэйлинг

Адресный фишинг

Атаки на физических лиц

Атаки на «китов» крупных компаний, высокопоставленных лиц.

По каналам атак фишинг делится на:

Клоновый фишинг

фарминг

смишинг

вишинг

фишинг

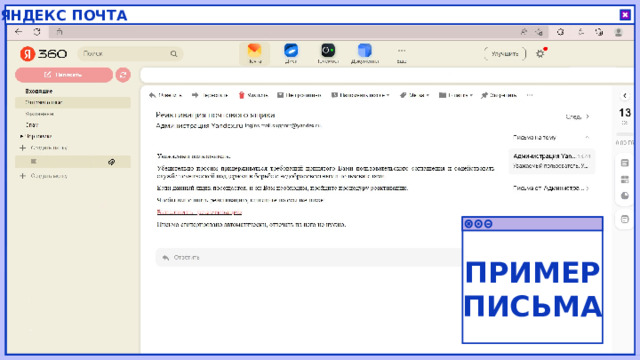

ЯНДЕКС ПОЧТА

ПРИМЕР ПИСЬМА

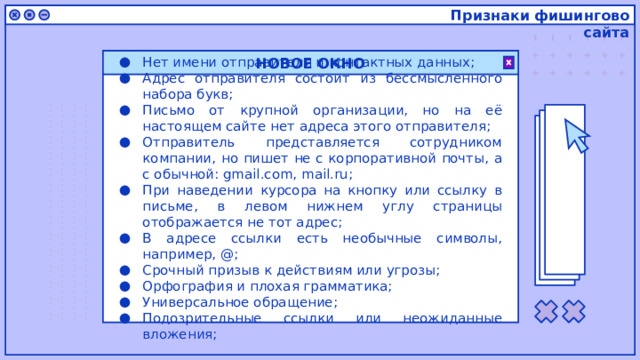

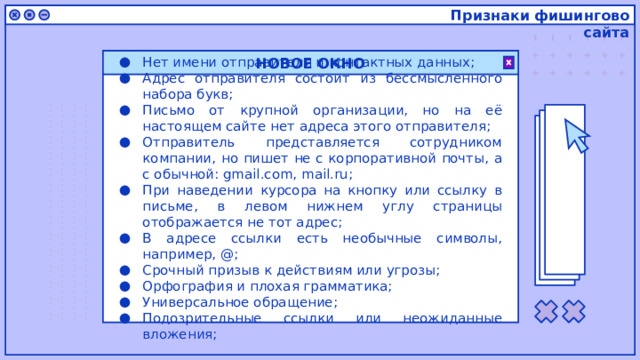

Признаки фишингово сайта

НОВОЕ ОКНО

- Нет имени отправителя и контактных данных;

- Адрес отправителя состоит из бессмысленного набора букв;

- Письмо от крупной организации, но на её настоящем сайте нет адреса этого отправителя;

- Отправитель представляется сотрудником компании, но пишет не с корпоративной почты, а с обычной: gmail.com, mail.ru;

- При наведении курсора на кнопку или ссылку в письме, в левом нижнем углу страницы отображается не тот адрес;

- В адресе ссылки есть необычные символы, например, @;

- Срочный призыв к действиям или угрозы;

- Орфография и плохая грамматика;

- Универсальное обращение;

- Подозрительные ссылки или неожиданные вложения;

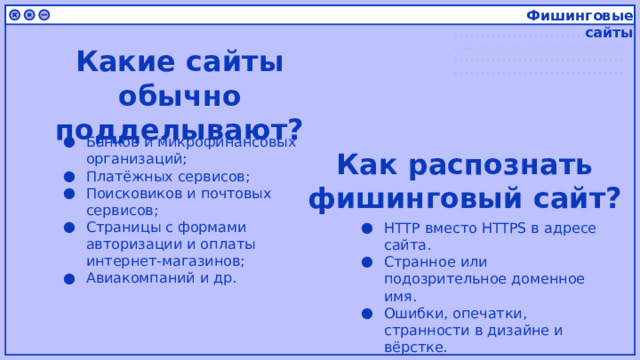

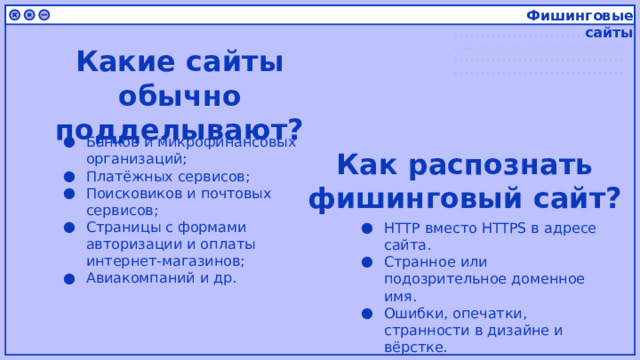

Фишинговые сайты

Какие сайты обычно подделывают?

- Банков и микрофинансовых организаций;

- Платёжных сервисов;

- Поисковиков и почтовых сервисов;

- Страницы с формами авторизации и оплаты интернет-магазинов;

- Авиакомпаний и др.

Как распознать фишинговый сайт?

- HTTP вместо HTTPS в адресе сайта.

- Странное или подозрительное доменное имя.

- Ошибки, опечатки, странности в дизайне и вёрстке.

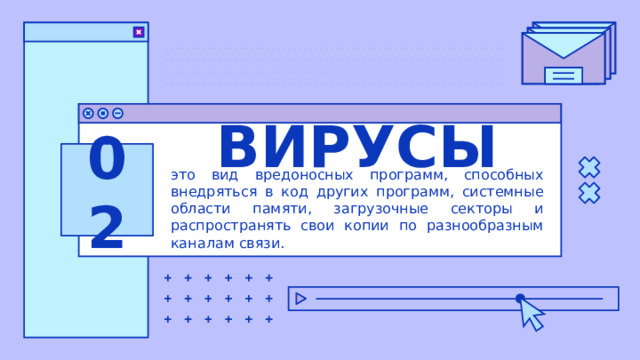

ВИРУСЫ

02

это вид вредоносных программ, способных внедряться в код других программ, системные области памяти, загрузочные секторы и распространять свои копии по разнообразным каналам связи.

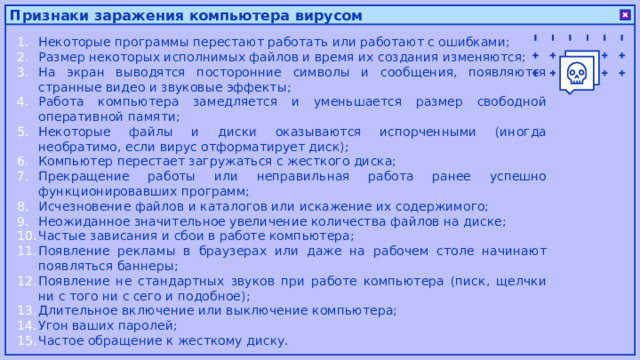

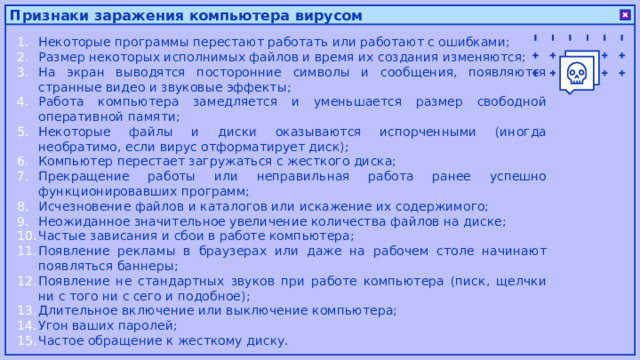

Признаки заражения компьютера вирусом

- Некоторые программы перестают работать или работают с ошибками;

- Размер некоторых исполнимых файлов и время их создания изменяются;

- На экран выводятся посторонние символы и сообщения, появляются странные видео и звуковые эффекты;

- Работа компьютера замедляется и уменьшается размер свободной оперативной памяти;

- Некоторые файлы и диски оказываются испорченными (иногда необратимо, если вирус отформатирует диск);

- Компьютер перестает загружаться с жесткого диска;

- Прекращение работы или неправильная работа ранее успешно функционировавших программ;

- Исчезновение файлов и каталогов или искажение их содержимого;

- Неожиданное значительное увеличение количества файлов на диске;

- Частые зависания и сбои в работе компьютера;

- Появление рекламы в браузерах или даже на рабочем столе начинают появляться баннеры;

- Появление не стандартных звуков при работе компьютера (писк, щелчки ни с того ни с сего и подобное);

- Длительное включение или выключение компьютера;

- Угон ваших паролей;

- Частое обращение к жесткому диску.

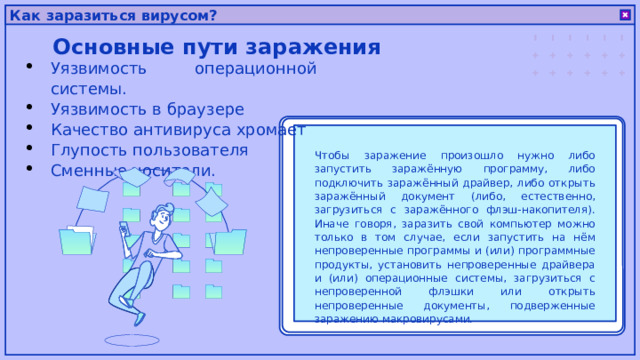

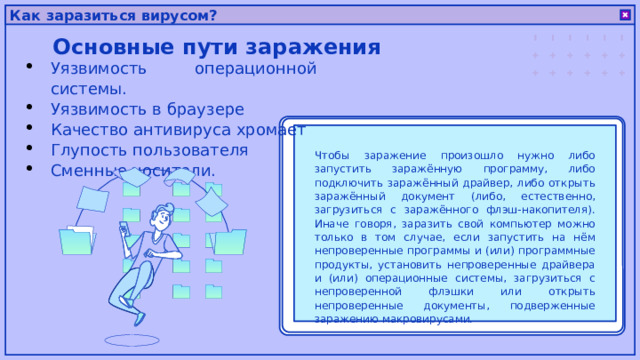

Как заразиться вирусом?

Основные пути заражения

- Уязвимость операционной системы.

- Уязвимость в браузере

- Качество антивируса хромает

- Глупость пользователя

- Сменные носители.

Чтобы заражение произошло нужно либо запустить заражённую программу, либо подключить заражённый драйвер, либо открыть заражённый документ (либо, естественно, загрузиться с заражённого флэш-накопителя). Иначе говоря, заразить свой компьютер можно только в том случае, если запустить на нём непроверенные программы и (или) программные продукты, установить непроверенные драйвера и (или) операционные системы, загрузиться с непроверенной флэшки или открыть непроверенные документы, подверженные заражению макровирусами.

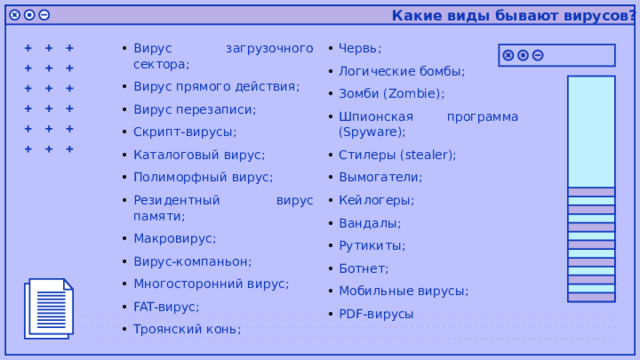

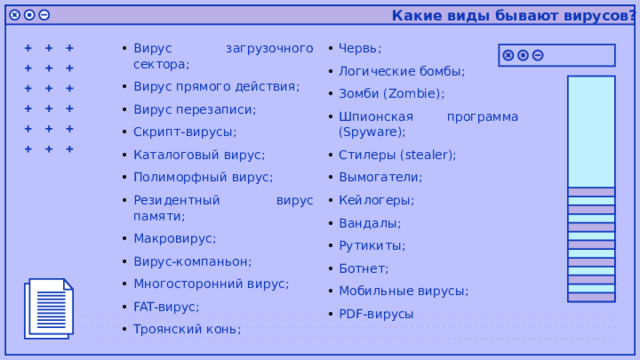

Какие виды бывают вирусов?

- Вирус загрузочного сектора;

- Вирус прямого действия;

- Вирус перезаписи;

- Скрипт-вирусы;

- Каталоговый вирус;

- Полиморфный вирус;

- Резидентный вирус памяти;

- Макровирус;

- Вирус-компаньон;

- Многосторонний вирус;

- FAT-вирус;

- Троянский конь;

- Червь;

- Логические бомбы;

- Зомби (Zombie);

- Шпионская программа (Spyware);

- Стилеры (stealer);

- Вымогатели;

- Кейлогеры;

- Вандалы;

- Рутикиты;

- Ботнет;

- Мобильные вирусы;

- PDF-вирусы

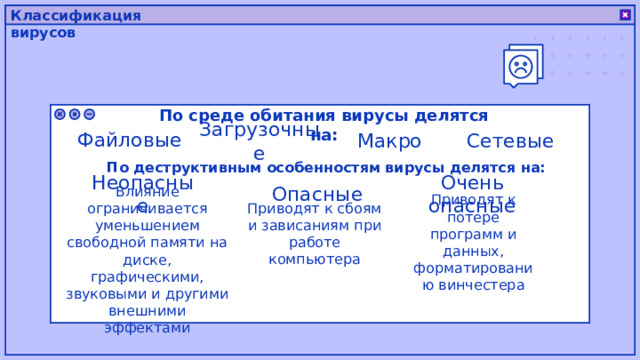

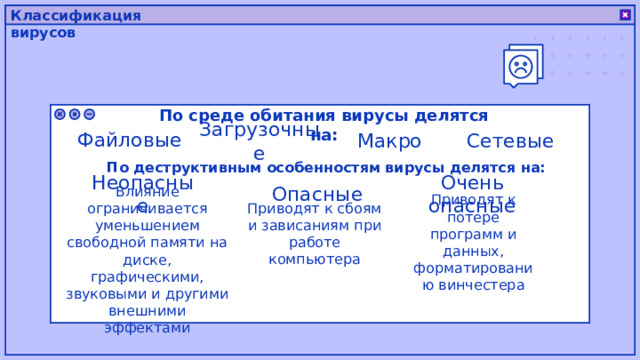

Классификация вирусов

По среде обитания вирусы делятся на:

Файловые

Макро

Сетевые

Загрузочные

По деструктивным особенностям вирусы делятся на:

Опасные

Очень опасные

Неопасные

Приводят к потере программ и данных, форматированию винчестера

Приводят к сбоям и зависаниям при работе компьютера

Влияние ограничивается уменьшением свободной памяти на диске, графическими, звуковыми и другими внешними эффектами

МОШЕННИЧЕСТВО

03

(кибершантаж, взлом аккаунтов, шифрование данных и социальная инженерия)

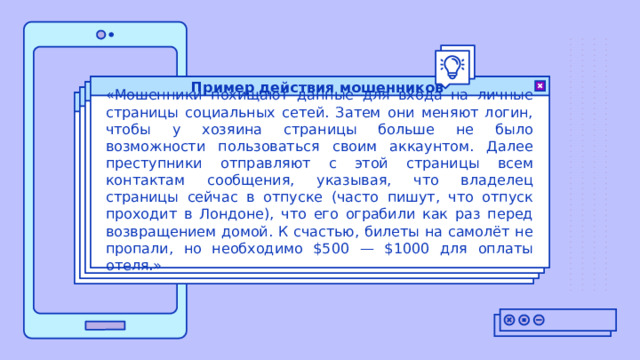

Пример действия мошенников

«Мошенники похищают данные для входа на личные страницы социальных сетей. Затем они меняют логин, чтобы у хозяина страницы больше не было возможности пользоваться своим аккаунтом. Далее преступники отправляют с этой страницы всем контактам сообщения, указывая, что владелец страницы сейчас в отпуске (часто пишут, что отпуск проходит в Лондоне), что его ограбили как раз перед возвращением домой. К счастью, билеты на самолёт не пропали, но необходимо $500 — $1000 для оплаты отеля.»

Что такое программа-вымогатель?

Программы-вымогатели

это троянские программы, предназначенные для вымогания денег у жертвы. Часто программы-вымогатели требуют плату за отмену изменений, которые были произведены троянской программой в компьютере жертвы. Такие изменения могут включать: шифрование данных на диске, так что пользователь больше не может получить доступ к своим файлам; блокирование доступа к устройству.

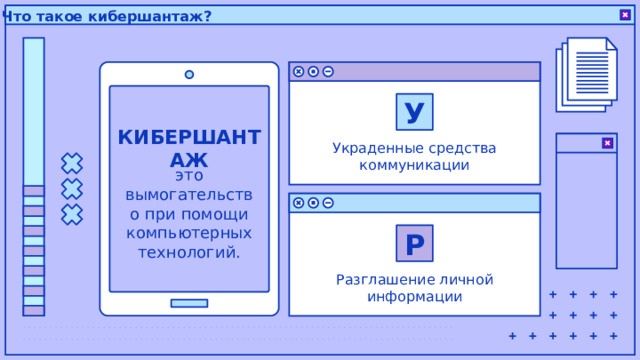

Что такое кибершантаж?

У

КИБЕРШАНТАЖ

Украденные средства коммуникации

это вымогательство при помощи компьютерных технологий.

Р

Разглашение личной информации

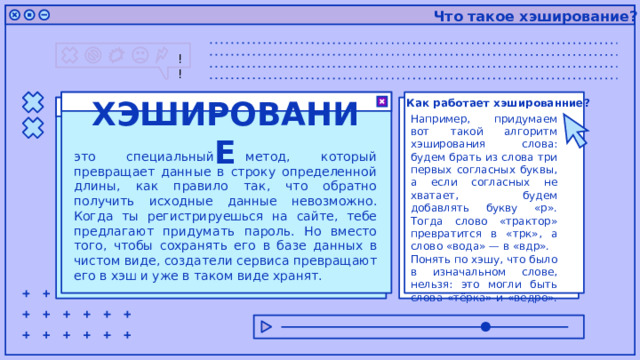

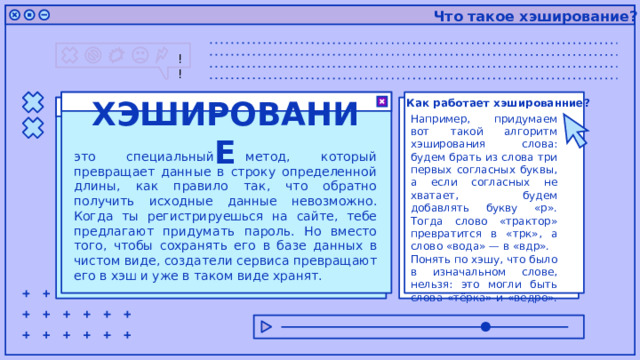

Что такое хэширование?

Как работает хэшированние?

Например, придумаем вот такой алгоритм хэширования слова: будем брать из слова три первых согласных буквы, а если согласных не хватает, будем добавлять букву «р». Тогда слово «трактор» превратится в «трк», а слово «вода» — в «вдр».

Понять по хэшу, что было в изначальном слове, нельзя: это могли быть слова «тёрка» и «ведро».

ХЭШИРОВАНИЕ

это специальный метод, который превращает данные в строку определенной длины, как правило так, что обратно получить исходные данные невозможно. Когда ты регистрируешься на сайте, тебе предлагают придумать пароль. Но вместо того, чтобы сохранять его в базе данных в чистом виде, создатели сервиса превращают его в хэш и уже в таком виде хранят.

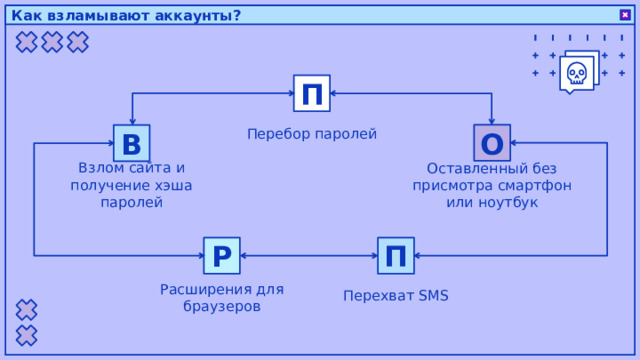

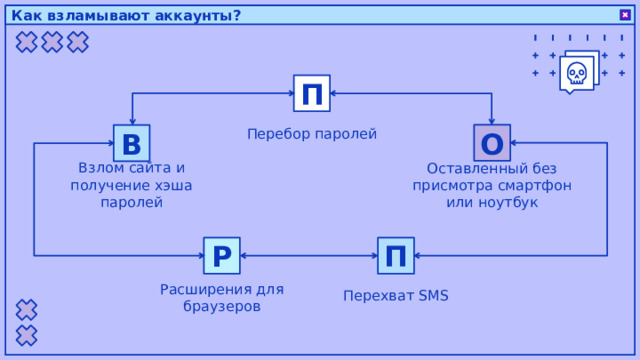

Как взламывают аккаунты?

П

Перебор паролей

О

В

Взлом сайта и получение хэша паролей

Оставленный без присмотра смартфон или ноутбук

Р

П

Перехват SMS

Расширения для браузеров

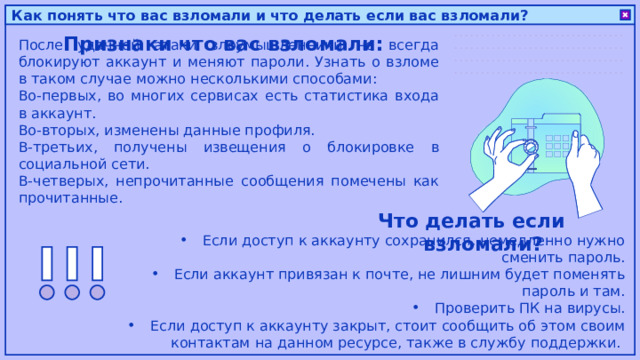

Как понять что вас взломали и что делать если вас взломали?

Признаки что вас взломали:

После удачной атаки злоумышленники не всегда блокируют аккаунт и меняют пароли. Узнать о взломе в таком случае можно несколькими способами:

Во-первых, во многих сервисах есть статистика входа в аккаунт.

Во-вторых, изменены данные профиля.

В-третьих, получены извещения о блокировке в социальной сети.

В-четверых, непрочитанные сообщения помечены как прочитанные.

Что делать если взломали?

- Если доступ к аккаунту сохранился, немедленно нужно сменить пароль.

- Если аккаунт привязан к почте, не лишним будет поменять пароль и там.

- Проверить ПК на вирусы.

- Если доступ к аккаунту закрыт, стоит сообщить об этом своим контактам на данном ресурсе, также в службу поддержки.

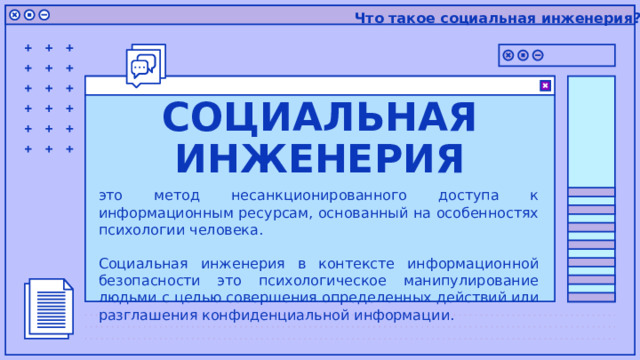

Что такое социальная инженерия?

СОЦИАЛЬНАЯ ИНЖЕНЕРИЯ

это метод несанкционированного доступа к информационным ресурсам, основанный на особенностях психологии человека.

Социальная инженерия в контексте информационной безопасности это психологическое манипулирование людьми с целью совершения определенных действий или разглашения конфиденциальной информации.

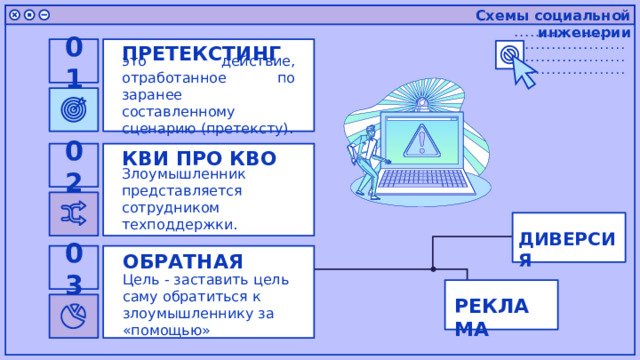

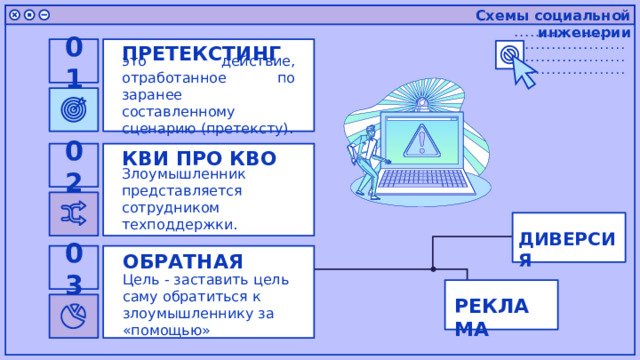

Схемы социальной инженерии

ПРЕТЕКСТИНГ

01

это действие, отработанное по заранее составленному сценарию (претексту).

КВИ ПРО КВО

02

Злоумышленник представляется сотрудником техподдержки.

ДИВЕРСИЯ

ОБРАТНАЯ

03

Цель - заставить цель саму обратиться к злоумышленнику за «помощью»

РЕКЛАМА

СПАМ

04

это любой вид связи с человеком в рекламных целях, который производится с ним без его согласия. Это может быть: сообщения, электронные письма, звонки, СМС, комментарии, листовки в почтовом ящике и другие способы донести информацию до человека.

Кто такой спаммер и какие способы распространения спама?

СПАММЕР

это человек или компьютерная программа (бот), который осуществляет массовую рассылку писем, звонки, оставляет комментарии на разных ресурсах

Способы распространения спама:

- Электронная почта – спам рассылки;

- Телефонные звонки;

- SMS;

- Мессенджеры;

- Социальные сети;

- Сайты – блоги;

- Форумы;

- Доски объявлений.

НАРУШЕНИЕ АВТОРСКИХ ПРАВ

04

К сожалению, проблема защиты интеллектуальной собственности в интернете носит комплексный характер и обусловлена сразу несколькими причинами: отсутствием единого регулятора с эффективными инструментами влияния, сложностями при идентификации плагиаторов и даже банально правовой неграмотностью в области авторских прав.

Объекты авторских прав и права автора, наказание за плагиат

Объекты авторских прав

1. Непосредственно сам сайт, как составное произведение, представляющее собой результат творческого труда.

2. Отдельные элементы сайта. Это, например, уникальные фотографии, тексты, аудиовизуальный контент, логотипы, картинки и даже дизайн.

Что угрожает плагиатору?

- Гражданско-правовая ответственность.

- Административная ответственность.

- Уголовная ответственность.

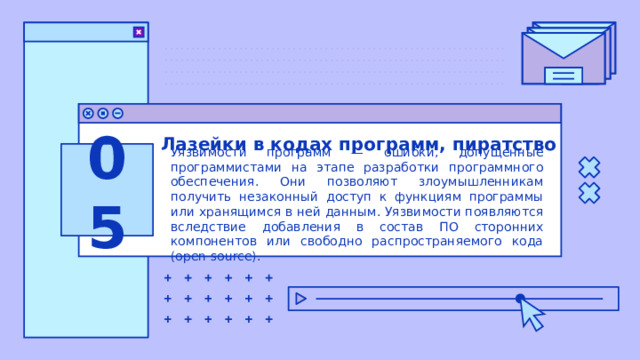

Лазейки в кодах программ, пиратство

05

Уязвимости программ — ошибки, допущенные программистами на этапе разработки программного обеспечения. Они позволяют злоумышленникам получить незаконный доступ к функциям программы или хранящимся в ней данным. Уязвимости появляются вследствие добавления в состав ПО сторонних компонентов или свободно распространяемого кода (open source).

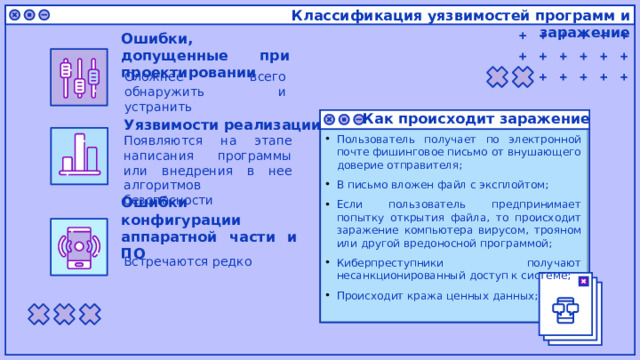

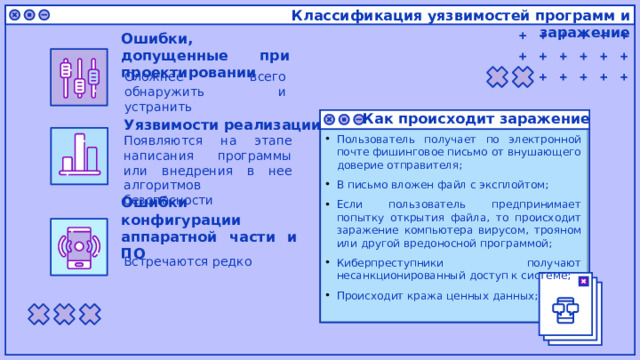

Классификация уязвимостей программ и заражение

Ошибки, допущенные при проектировании

Сложнее всего обнаружить и устранить

Как происходит заражение

Уязвимости реализации

- Пользователь получает по электронной почте фишинговое письмо от внушающего доверие отправителя;

- В письмо вложен файл c эксплойтом;

- Если пользователь предпринимает попытку открытия файла, то происходит заражение компьютера вирусом, трояном или другой вредоносной программой;

- Киберпреступники получают несанкционированный доступ к системе;

- Происходит кража ценных данных;

Появляются на этапе написания программы или внедрения в нее алгоритмов безопасности

Ошибки конфигурации аппаратной части и ПО

Встречаются редко

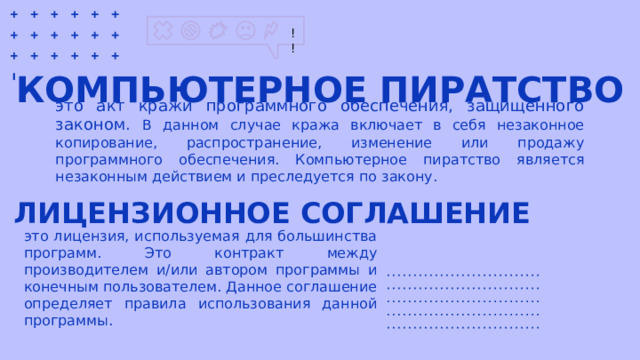

КОМПЬЮТЕРНОЕ ПИРАТСТВО

это акт кражи программного обеспечения, защищенного законом. В данном случае кража включает в себя незаконное копирование, распространение, изменение или продажу программного обеспечения. Компьютерное пиратство является незаконным действием и преследуется по закону.

ЛИЦЕНЗИОННОЕ СОГЛАШЕНИЕ

это лицензия, используемая для большинства программ. Это контракт между производителем и/или автором программы и конечным пользователем. Данное соглашение определяет правила использования данной программы.

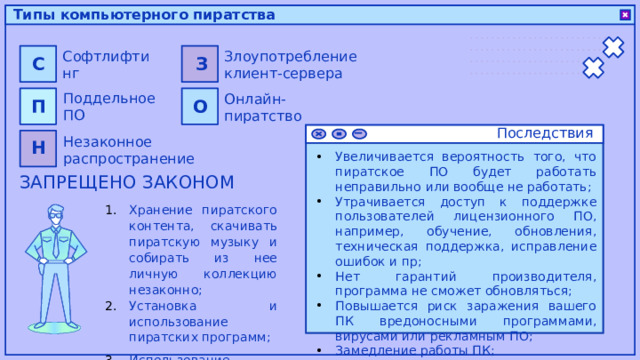

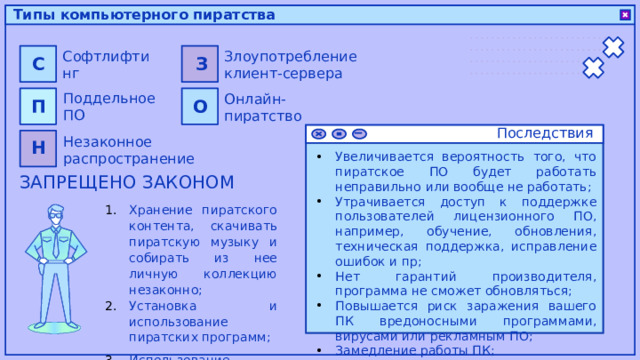

Типы компьютерного пиратства

З

С

Софтлифтинг

Злоупотребление клиент-сервера

О

П

Поддельное ПО

Онлайн-пиратство

Последствия

Н

Незаконное распространение

- Увеличивается вероятность того, что пиратское ПО будет работать неправильно или вообще не работать;

- Утрачивается доступ к поддержке пользователей лицензионного ПО, например, обучение, обновления, техническая поддержка, исправление ошибок и пр;

- Нет гарантий производителя, программа не сможет обновляться;

- Повышается риск заражения вашего ПК вредоносными программами, вирусами или рекламным ПО;

- Замедление работы ПК;

ЗАПРЕЩЕНО ЗАКОНОМ

- Хранение пиратского контента, скачивать пиратскую музыку и собирать из нее личную коллекцию незаконно;

- Установка и использование пиратских программ;

- Использование торрентов;

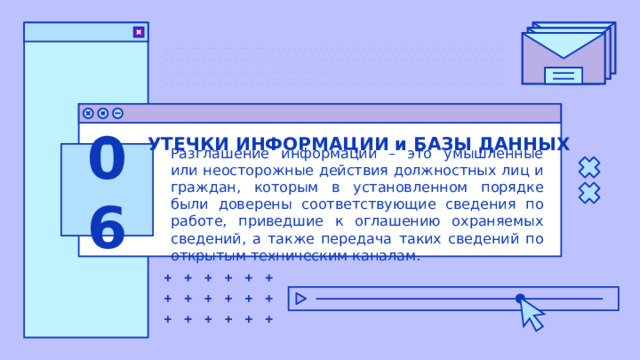

УТЕЧКИ ИНФОРМАЦИИ и БАЗЫ ДАННЫХ

06

Разглашение информации – это умышленные или неосторожные действия должностных лиц и граждан, которым в установленном порядке были доверены соответствующие сведения по работе, приведшие к оглашению охраняемых сведений, а также передача таких сведений по открытым техническим каналам.

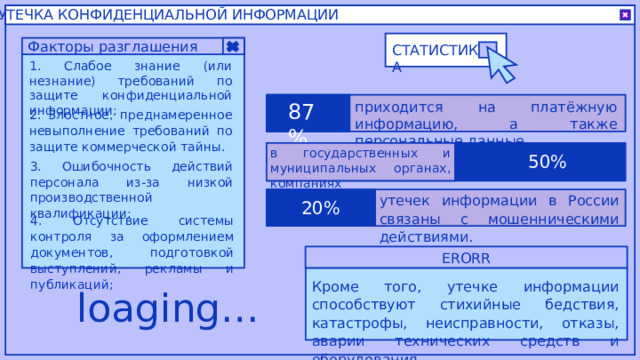

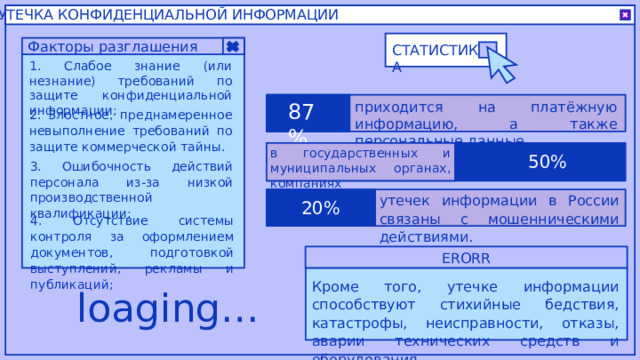

УТЕЧКА КОНФИДЕНЦИАЛЬНОЙ ИНФОРМАЦИИ

Факторы разглашения

СТАТИСТИКА

1. Слабое знание (или незнание) требований по защите конфиденциальной информации;

87%

приходится на платёжную информацию, а также персональные данные.

2. Злостное, преднамеренное невыполнение требований по защите коммерческой тайны.

в государственных и муниципальных органах, компаниях

50%

3. Ошибочность действий персонала из-за низкой производственной квалификации;

утечек информации в России связаны с мошенническими действиями.

20%

4. Отсутствие системы контроля за оформлением документов, подготовкой выступлений, рекламы и публикаций;

ERORR

Кроме того, утечке информации способствуют стихийные бедствия, катастрофы, неисправности, отказы, аварии технических средств и оборудования.

loaging…

Человеческий фактор

07

Характеристики, которые возникают при взаимодействии человека с любыми техническими системами, включая сторонние системы обработки информации, часто называют «человеческий фактор». Ошибки, которые являются проявлением человеческого фактора, как правило, не относятся к преднамеренным.

Человеческий фактор

это понятие, охватывающее совокупность всевозможных проявлений действий человека, его социальной или творческой активности и всех возможных последствий деятельности, как на личностном уровне, так и на уровне трудовых и любых других коллективов.

ПРИЧИНЫ

Новый файл.png

Эмоции и чувства

Корыстные цели

Случайность

Несогласованность целей

Забывчивость или незнание

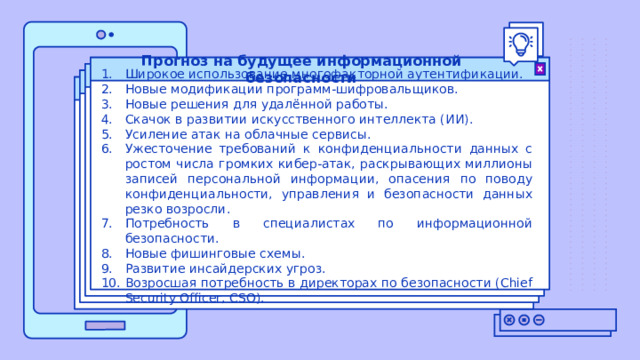

Прогноз на будущее информационной безопасности

- Широкое использование многофакторной аутентификации.

- Новые модификации программ-шифровальщиков.

- Новые решения для удалённой работы.

- Скачок в развитии искусственного интеллекта (ИИ).

- Усиление атак на облачные сервисы.

- Ужесточение требований к конфиденциальности данных с ростом числа громких кибер-атак, раскрывающих миллионы записей персональной информации, опасения по поводу конфиденциальности, управления и безопасности данных резко возросли.

- Потребность в специалистах по информационной безопасности.

- Новые фишинговые схемы.

- Развитие инсайдерских угроз.

- Возросшая потребность в директорах по безопасности (Chief Security Officer, CSO).