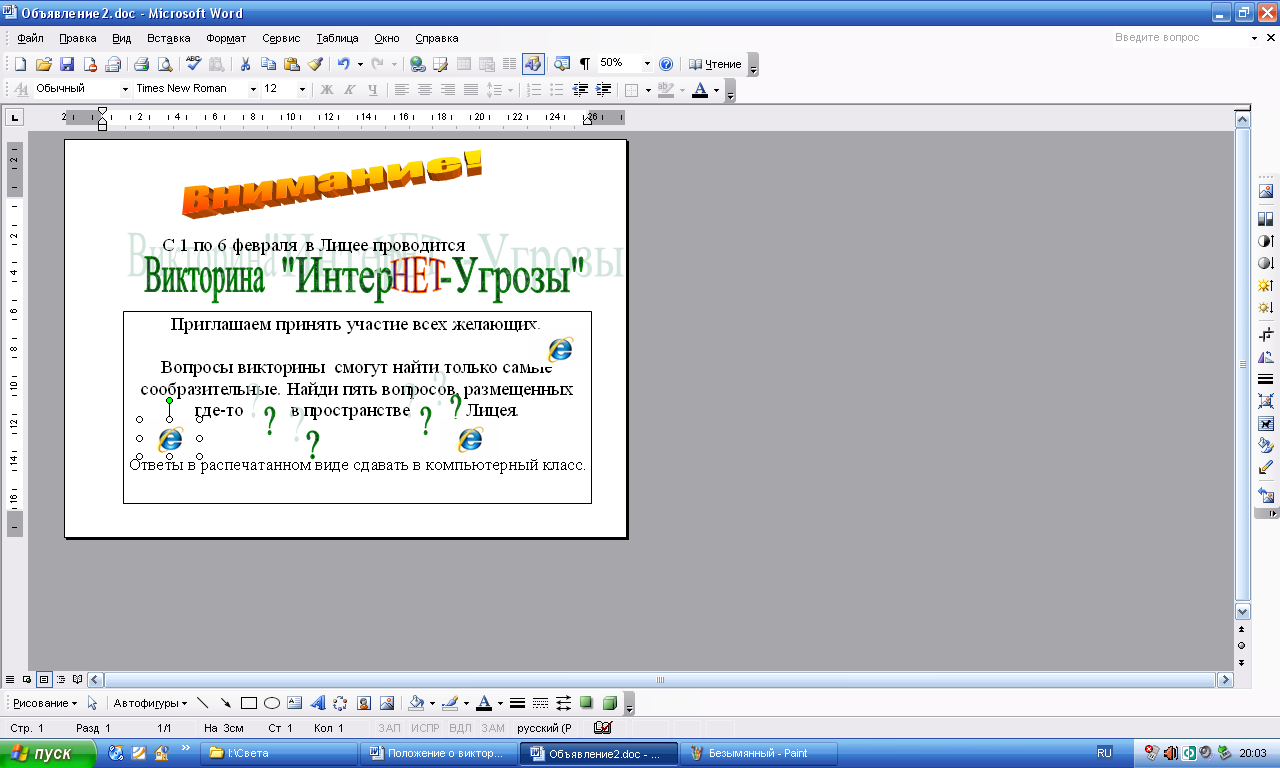

Cкрытые и открытые угрозы Интернет

Кто создает вирусы?

Кто такие хакеры? инсайдеры?

Что такое спам?

История вирусов.

Р ейтинг антивирусов.

ейтинг антивирусов.

Возможна ли проверка на вирусы on-line?

Существуют ли антивирусы для мобильных телефонов, КПК.?

Можно ли бесплатно скачать антивирусную программу?

Для чего необходимы обновления?

Технологии контентной фильтрации.

Основная масса вирусов и троянских программ в прошлом создавалась студентами и школьниками, которые только что изучили язык программирования, хотели попробовать свои силы, но не смогли найти для них более достойного применения. Отраден тот факт, что значительная часть подобных вирусов их авторами не распространялась и вирусы через некоторое время умирали сами вместе с дисками, на которых хранились. Такие вирусы писались и пишутся по сей день только для самоутверждения их авторов.

Вторую группу создателей вирусов также составляют молодые люди (чаще — студенты), которые еще не полностью овладели искусством программирования. Единственная причина, толкающая их на написание вирусов, это комплекс неполноценности, который компенсируется компьютерным хулиганством. Такие люди делают вирусы крайне примитивные и с большим числом ошибок. Жизнь подобных вирусописателей стала заметно проще с развитием интернета и появлением многочисленных веб-сайтов, ориентированных на обучение написанию компьютерных вирусов. На подобных веб-ресурсах можно найти подробные рекомендации по методам проникновения в систему, приемам скрытия от антивирусных программ, способам дальнейшего распространения вируса. Часто здесь же можно найти готовые исходные тексты, в которые надо всего лишь внести свои минимальные изменения и откомпилировать рекомендуемым способом.

Вирусы таких хулиганов в последние годы становятся все менее и менее актуальными (несмотря на то, что на смену повзрослевшим тинейджерам-хулиганам каждый

Возврат в оглавление

Хакеры — в современной формулировке, это люди с нестандартным мышлением, хорошо знающие своё дело и достигшие в нём высокого уровня мастерства. Компьютерные хакеры — это специалисты в области компьютерной безопасности и эффективного программирования, которые занимаются исследованием программных и аппаратных защитных комплексов, поиском уязвимостей в программах, взломом серверов и лицензионных защит, анализом криптоалгоритмов, разработкой оригинальных приёмов программирования.

В настоящее время не прекращаются споры о происхождении термина «хакер». По одной версии, он произошёл от английского - рубить, кромсать, нудная работа. По другой версии, от звука, издаваемого ранними ЭВМ, оперировавшими с перфокартами.

Позже, в XX века вокруг профессии программиста начал возникать ореол романтизма. Хакерами стали называть людей, хорошо разбиравшихся в устройстве ЭВМ, умеющих писать маленькие, эффективные программы. С развитием глобальной сети Интернет и потребностью в защите компьютеров и программ появились взломщики, проникающие на чужие сервера, ворующие пароли кредитных карт, снимающие лицензионную защиту с платных программ и игр. Западные и отечественные журналисты начали писать обьёмные и пафосные статьи о новых хакерах, таким образом подрывая авторитет этого звания и тех профессионалов, кто его действительно заслужил.

Сейчас всеобщий стереотип по поводу хакеров преодолевается и термин обретает своё первоначальное значение. В хакерской среде ценятся специалисты, не использующие открытые уязвимости в личных целях, а помогающие их исправить. При этом для устранения неточностей была принята следующая условная терминология:

хакеры — это нестандартно мыслящие профессионалы, не преследующие цель навредить кому-либо

ламеры - люди, имеющие посредственные познания в компьютерах, не желающие чему-либо учиться, но считающие себя знатоками

крэкеры — взломщики, ориентированные не на качество взлома, а на результат; не интересующиеся механизмом защиты, а стремящиеся достичь результата любыми средствами без особых усилий. Но чаще всего крэкерами называют специалистов по снятию лицензионных защит.

В магии колдуны делятся на чёрных и белых. Хакеры также стали делить себя на чёрных,белых и серых . «Чёрные» хакеры использую результаты взлома в личных целях (продают ценную информацию, выводят из строя компьютерные системы и т.д.). «Белые» хакеры сообщают о результатах взлома владельцам сайтов, отделам компьютерной безопасности известных фирм и широкой общественности. «Серые» хакеры занимают промежуточное положение.

Таким образом, понятие «хакер» очень расплывчато и неопределённо. Встречаясь с ним в разговоре или литературе нужно уточнять, что конкретно имеется в виду.

Следующий тип внутренних нарушителей — нелояльные сотрудники. Прежде всего, это сотрудники, принявшие решение сменить место работы или миноритарные акционеры, решившие открыть собственный бизнес. Именно о них в первую очередь думают руководители компании, когда речь заходит о внутренних угрозах — стало привычным, что увольняющийся сотрудник коммерческого отдела уносит с собой копию базы клиентов, а финансового — копию финансовой базы. В последнее время также увеличилось количество инцидентов, связанных с хищением интеллектуальной собственности высокотехнологичных европейских и американских компаний стажерами из развивающихся стран, поэтому временных сотрудников иногда также относят к этому типу. Угроза, исходящая от таких нарушителей, является ненаправленной — нарушители стараются унести максимально возможное количество доступной информации, часто даже не подозревая о ее ценности и не имея представления, как они ее будут использовать. Самый частый способ получения доступа к информации или возможности ее скопировать — это имитация производственной необходимости. Именно на этом их чаще всего и ловят. От предыдущего типа нарушителей нелояльные отличаются в основном тем, что, похитив информацию, они не скрывают факта похищения. Более того, иногда похищенная информация используется, как гарант для обеспечения комфортного увольнения — с компенсацией и рекомендациями.

Угроза, исходящая от таких нарушителей, является ненаправленной — нарушители стараются унести максимально возможное количество доступной информации, часто даже не подозревая о ее ценности и не имея представления, как они ее будут использовать.

Эти два типа нарушителей все же не так опасны, как последние. Обиженные и нелояльные сотрудники все же сами определяют объект хищения, уничтожения или искажения и место его сбыта. Коммерческий директор, решивший уволиться, унесет с собой базу данных клиентов, но, возможно, он найдет работу в компании, напрямую не конкурирующей с нынешним работодателем. Переданная прессе саботажником информация может не оказаться сенсацией и не будет напечатана. Стажер, похитивший чертежи перспективной разработки, может не найти на нее покупателя. И в этих случаях информация не нанесет вред владельцу. Наткнувшись на невозможность похитить информацию, нарушители вряд ли будут искать техническую возможность обойти защиту, к тому же, скорее всего, они не обладают должной технической подготовкой.

Возврат в оглавление

Согласно определению «Лаборатории Касперского», спам — это анонимная массовая непрошенная рассылка.

В этом определении важно каждое включенное в него слово.

Анонимная: все страдают, в основном, именно от автоматических рассылок со скрытым или фальсифицированным обратным адресом.

Массовая: эти рассылки именно массовые, и только они являются настоящим бизнесом для спаммеров и настоящей проблемой для пользователей.

Непрошенная: очевидно, подписные рассылки и конференции не должны подпадать под наше определение (хотя условие анонимности и так в значительной мере это гарантирует).

В определение спама часто включают слова «рекламная» или «коммерческое предложение». Это не совсем верно.

В определение спама часто включают слова «рекламная» или «коммерческое предложение». Это не совсем верно — значительная часть спама не преследует рекламных или коммерческих целей. Есть рассылки политического спама, есть «благотворительные» спамерские письма, есть мошеннические («нигерийские», фишинговые), «цепочечные письма» — письма с просьбой переслать знакомым (страшилки, «письма счастья»), вирусные и прочие, не являющиеся коммерческим предприятием.

Таким образом, все незапрошенные предложения, попавшие в ящик, мы делим на:

спам, имеющий все признаки анонимной массовой рассылки,

целевые коммерческие предложения.

Первые нужно фильтровать и иногда сразу удалять — согласно политике компании. Вторые такжевозможно фильтровать, но с ними нужно обращаться более осторожно.

Первые нужно фильтровать и иногда сразу удалять — согласно политике компании. Вторые такжевозможно фильтровать, но с ними нужно обращаться более осторожно.

Возврат в оглавление

История появления и эволюции компьютерных вирусов, сетевых червей, троянских программ представляет собой достаточно интересный для изучения предмет. Зародившись как явление весьма необычное, как компьютерный феномен, в 1980-х годах, примитивные вирусы постепенно превращались в сложные технологические разработки, осваивали новые ниши, проникали в компьютерные сети. Идея вируса, заражающего другие программы и компьютеры, за двадцать лет трансформировалась в криминальный бизнес. Будучи изначально творчеством вирусописателей-исследователей, компьютерные вирусы стали оружием в руках интернет-преступников.

История появления и эволюции компьютерных вирусов, сетевых червей, троянских программ представляет собой достаточно интересный для изучения предмет. Зародившись как явление весьма необычное, как компьютерный феномен, в 1980-х годах, примитивные вирусы постепенно превращались в сложные технологические разработки, осваивали новые ниши, проникали в компьютерные сети. Идея вируса, заражающего другие программы и компьютеры, за двадцать лет трансформировалась в криминальный бизнес. Будучи изначально творчеством вирусописателей-исследователей, компьютерные вирусы стали оружием в руках интернет-преступников.

Одновременно происходило зарождение и становление индустрии антивирусной. Появившись в конце 1980-х, первые антивирусные разработки получили большую популярность, через 10 лет став обязательным к использованию программным обеспечением. Программисты, увлечённые разработкой антивирусных программ, становились основателями антивирусных компаний, небольшие и совсем мелкие компании выросли, некоторые из них стали гигантами индустрии. Конечно, повезло не всем — многие по разным причинам «сошли с дистанции» или были поглощены более крупными компаниями. Но антивирусная индустрия всё еще продолжает формироваться, и её, скорее всего, ждут большие изменения.

Помимо интереса теоретического, история развития вирусов может принести и практическую пользу — по ней можно предсказывать будущее развитие вредоносных программ, включая компьютерные в широком смысле этого слова, например, дальнейшую эволюцию вирусов на мобильных телефонах, проблемы безопасности «умных» домов будущего и т.п.

История компьютерных вирусов делится на несколько этапов:

Доисторический. Вирусы-легенды и документально подтверждённые инциденты на «мейнфреймах» 1970-80-х годов.

«До-интернетовский». В основном ему присущи «классические вирусы» для MS-DOS.

Интернет-этап. Многочисленные черви, эпидемии, приводящие к колоссальным убыткам.

Современный, криминальный этап. Использование интернета в преступных целях

Возврат в оглавление

Битва антивирусов, или Какая программа лучше?

По материалам сайта http://shkolazhizni.ru

Вы знаете, сколько обновлений за сутки выпускает Panda? А Антивирус Касперского? А какая из этих антивирусных программ лучше? С каким антивирусом компьютер будет меньше тормозить? Можно ли обеспечить 100%-ную защиту от вредоносного программного обеспечения? Ответы на все вопросы -здесь!

У производителей антивирусных программ есть хорошая традиция каждый год достаточно серьезно обновлять свой продукт, добавлять полезные функции, улучшать интерфейс. Нынешний год не стал исключением.

К любому антивирусу предъявляются вполне определенные требования:

приложения обязаны уметь защитить компьютер от вирусов, хакеров и прочих «плохих» программ и людей. А значит, компонентами «защитника» должны быть собственно антивирус, спам-фильтр и брандмауэр.

В тоже время антивирус не должен «поедать» слишком много системных ресурсов

зато обязан общаться с обычным человеком на нормальном человеческом языке.

Какая программа лучше всего соответствует всем этим «простым» требованиям?

Во-первых, сразу разочаруем... 100%-ной защиты от вирусов и прочих компьютерных напастей не существует! Но порог обнаружения вирусов высок: почти всем кандидатам на защиту вашего компьютера удалось обнаружить более 98 % «мальчишей-плохишей». И лишь Panda показала не очень хороший результат в 92 процента.

Шпионов распознавать значительно сложнее, поэтому и процент точных попаданий оказался пониже: большинство программ остановилось на отметке 95%

Интереснейшие данные мы получили по обновлениям антивирусов. Norton Internet Security (кстати, по секрету скажем - победитель нашего теста) получает в месяц до 6 200 обновлений! Для сравнения - Аvirа ограничивается 126 новыми сигнатурами.

Итак, окончательный рейтинг программ антивирусов:

1. Norton Internet Security 2009 -быстрая производительность и удобный интерфейс;

2. Kaspersky Internet Security 2009 - производительность немного меньше, но интерфейс с индикацией на высоте;

3. F-Secure Internet Security 2009 - производительность хороша, но двум нашим лидерам уступает в дружелюбности интерфейса;

4. G Data Internet Security 2009-программа посредственная;

5. BitDefender Internet Security 2009- вполне выручает;

6. - Panda Internet Security 2009 и

Avira Antivir Premium Security Suite 2008 - показали наихудшие результаты почти по всем параметрам.

Возврат в оглавление

Если вас терзают сомнения, связанные с каким-либо важным файлом, а антивирус молчит, то стоит попробовать онлайн-сервис проверки файлов с 40 различными актуальными антивирусами www.virustotal.com

Возможна проверка на вирусы on-line на сайте www.kaspersky.ru/virusscanner

Возврат в оглавление

По данным вирусных

По данным вирусных  экспертов, количество и масштабы эпидемий мобильных червей стремительно увеличиваются. Мобильные вирусы давно перестали быть лишь экзотическими экземплярами в базах данных вирусных лабораторий. Сегодня достаточно попасть в место большого скопления людей – метро, кинотеатр, аэропорт – и смартфон уже находится под угрозой.

экспертов, количество и масштабы эпидемий мобильных червей стремительно увеличиваются. Мобильные вирусы давно перестали быть лишь экзотическими экземплярами в базах данных вирусных лабораторий. Сегодня достаточно попасть в место большого скопления людей – метро, кинотеатр, аэропорт – и смартфон уже находится под угрозой.

Так, если еще два года назад появление каждого нового зловреда для мобильных телефонов было настоящим событием, то в 2006 году в антивирусные базы «Лаборатории Касперского» каждую неделю добавляется около десятка троянских программ, имеющих в своем имени префикс «SymbOS».

«Возможно, причина столь широкого распространения мобильных червей – гораздо более низкий общий уровень компьютерной грамотности у пользователей телефонов по сравнению с пользователями Интернета. С другой стороны, даже опытные пользователи все еще относятся к вирусам для мобильных устройств, как к проблеме будущего или считают их чем-то существующим где-то очень далеко», – анализирует ситуацию Александр Гостев.

Вместе с тем современные мобильные вирусы умеют практически все то же самое, что и компьютерные вирусы. Но компьютерным вирусам, чтобы породить весь этот спектр поведений, потребовалось более двадцати лет. Мобильные вирусы прошли этот путь всего лишь за два года. «Без сомнения, перед нами самая динамичная и быстроразвивающаяся область вредоносных программ, причем очевидно, что до пика своего развития ей еще очень далеко», – считает Александр Гостев.

Среди функций вредоносных программ для мобильных телефонов можно отметить следующие: распространение через Bluetooth, MMS, рассылка SMS, заражение файлов, предоставление возможности удаленно управлять смартфоном, блокировка работы карт памяти, кража информации, установка других вредоносных программ.

.

Антивирусы Kaspersky Mobile Security

Возврат в оглавление

Бесплатный антивирус Dr.Web Curelt можно скачать на сайте http://www.freedrweb.ru

Антивирус можно скачать на сайте http://www.comss.ru/

Возврат в оглавление

Обновления антивирусных баз kaspersky Антивирусные базы — сердце любого антивируса. Без новейших антивирусных баз программа становится набором красивых, но бесполезных окошек. Вот почему лаборатории в первую очередь заботятся об актуальности антивирусных баз и обновляют их круглосуточно,( kaspersky каждый час).

В настоящий момент 10 ноября 2009 г. в 06:08 (GMT) в антивирусных базах kaspersky содержится 3185641 записей.

С февраля 2005 года все файлы антивирусных баз могут обновляться ежечасно, позволяя максимально быстро вносить в них необходимые изменения и сразу предоставлять все измененные файлы пользователям

http://www.kaspersky.ru/avupdates

Возврат в оглавление

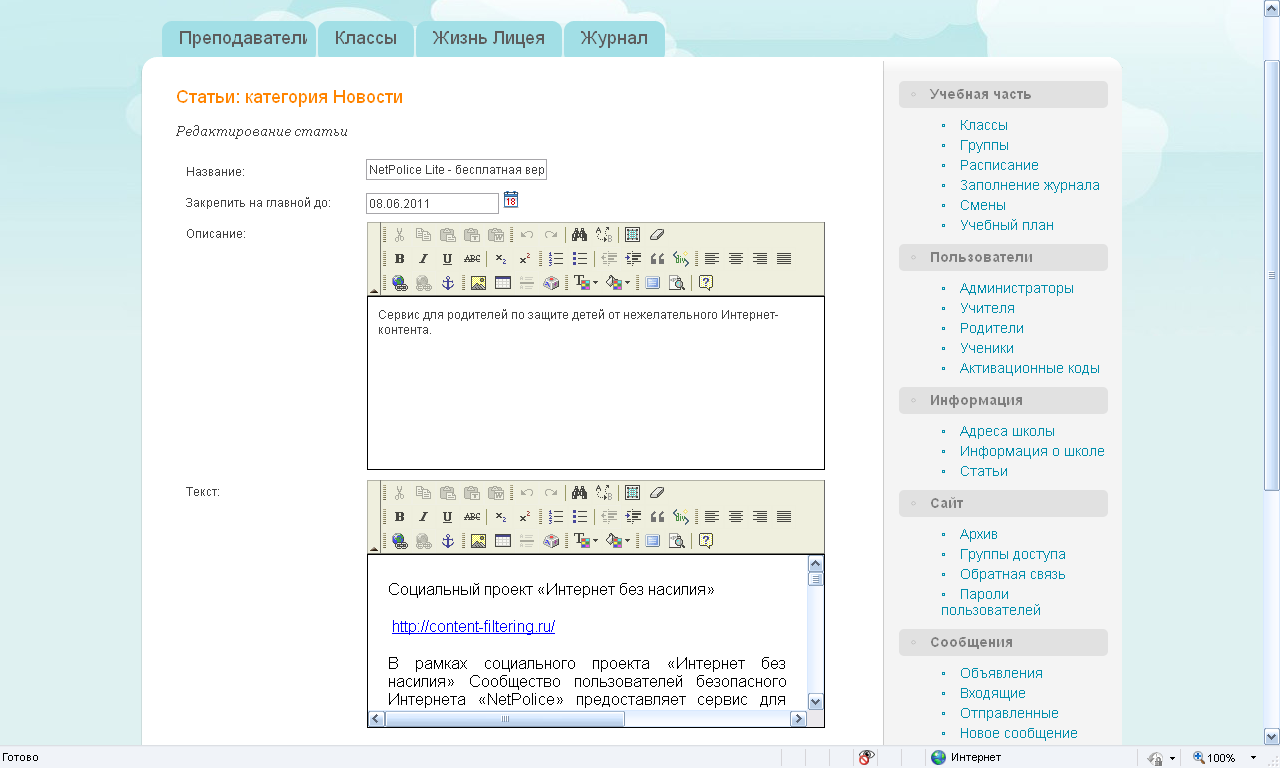

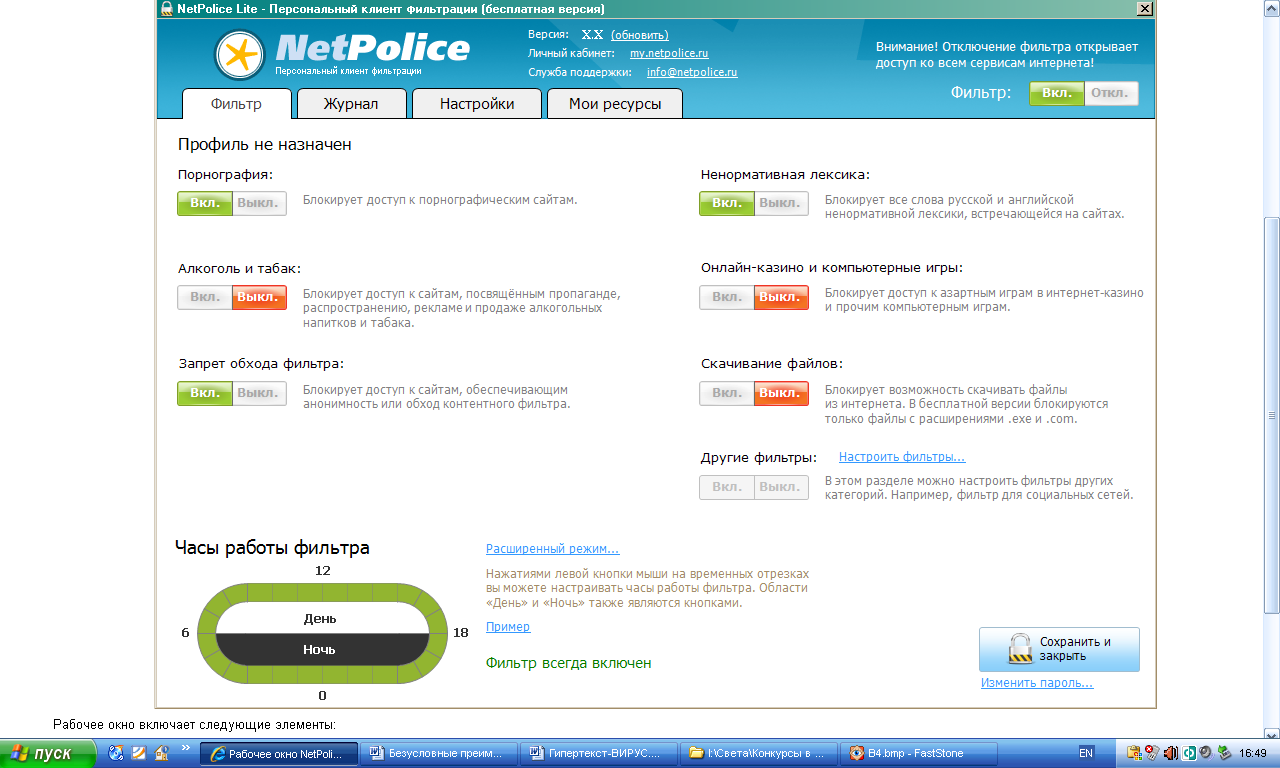

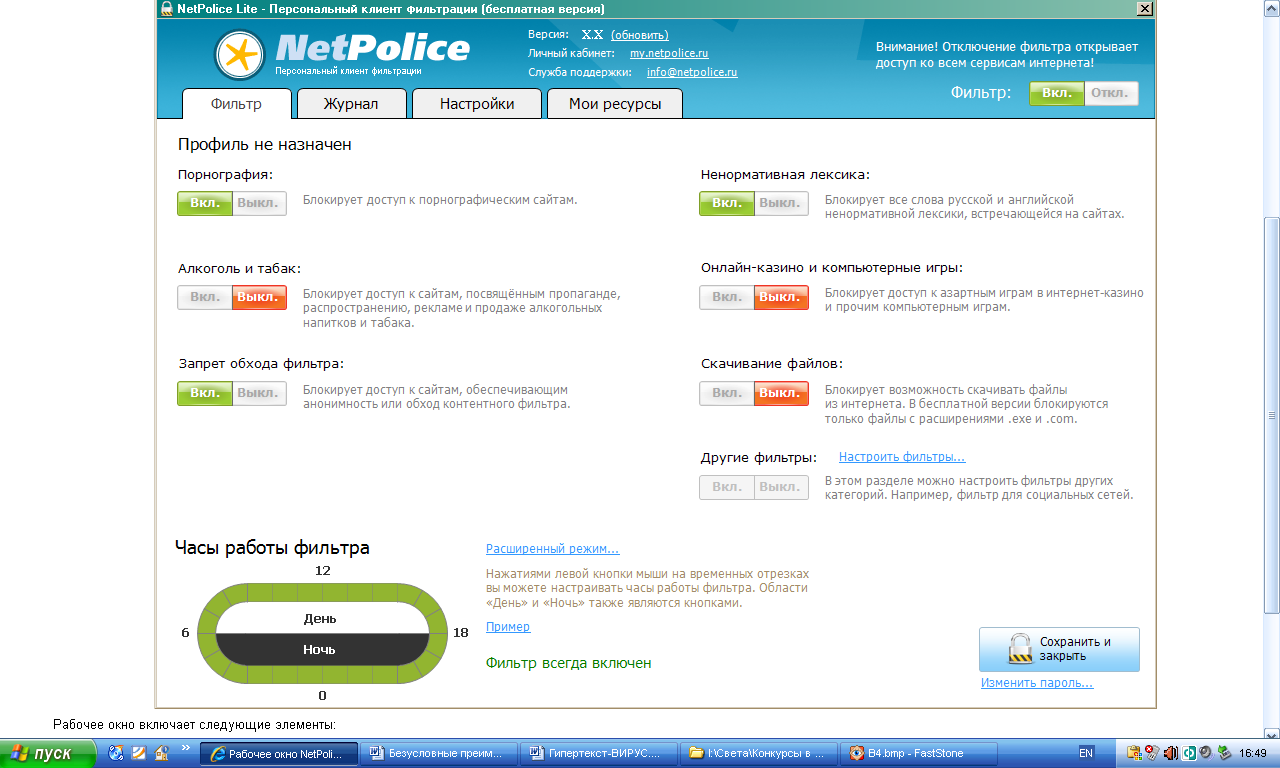

Каждый раз при выходе в Интернет-пространство Вы рискуете столкнуться с нежелательным контентом. Если Вы хотите избежать Интернет-угроз ,то Вам помогут фильтры. Например…

NetPolice Lite - Базовая защита http://netpolice.ru

Облегченная версия персонального фильтра, которая предоставляет пользователям наиболее важные функции фильтрации. Поддерживаются самые необходимые категории и функции для безопасного использования сети Интернет.

Основные функции: 5 категорий, доступ в Интернет по расписанию, отчеты о работе фильтра, обработка ссылок, защита по паролю.

Программа предоставляется бесплатно

DNS-фильтр - Централизованная защита http://netpolice.ru

Предоставляет клиенту возможность на основе единой политики фильтрации обеспечить постоянную защиту от негативных ресурсов в сети Интернет. Предназначена для использования в учреждениях и организациях, а также на домашнем оборудовании доступа в сеть Интернет.

Основные отличия: Не требует установки дополнительного программного обеспечения.

Возврат в оглавление

Контентные риски

Контентные риски

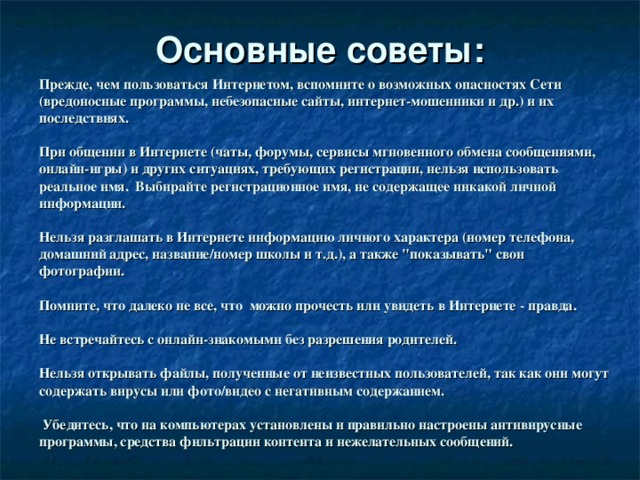

Контентные риски связаны с потреблением информации, которая публикуется в интернете и включает в себя незаконный и непредназначенный для детей (неподобающий) контент.

Неподобающий контент

Неподобающий контент

В зависимости от культуры, законодательства, менталитета и узаконенного возраста согласия в стране определяется группа материалов, считающихся неподобающими. Неподобающий контент включает в себя материалы, содержащие: насилие, эротику и порнографию, нецензурную лексику, информацию, разжигающую расовую ненависть, пропаганду анарексии и булимии, суицида, азартных игр и наркотических веществ.

Незаконный контент

Незаконный контент

В зависимости от законодательства страны разные материалы могут считаться нелегальными. В большинстве стран запрещены: материалы сексуального характера с участием детей и подростков, порнографический контент, описания насилия, в том числе сексуального, экстремизм и разжигание расовой ненависти.

Электронная безопасность

Электронная безопасность

Риски, связанные с электронной безопасностью, относятся к различной кибердеятельности, которая включает в себя: разглашение персональной информации, выход в сеть с домашнего компьютера с низким уровнем защиты (риск подвергнуться вирусной атаке), онлайн-мошенничество и спам.

Вредоносные программы

Вредоносные программы

Вредоносные программы - это программы, негативно воздействующие на работу компьютера. К ним относятся вирусы, программы-шпионы, нежелательное рекламное ПО и различные формы вредоносных кодов.

Вредоносное ПО

Вредоносное ПО

Рекламное ПО

Рекламное ПО

Шпионское ПО

Шпионское ПО

Браузерный эксплойт

Браузерный эксплойт

Спам

Спам

Спам - это нежелательные электронные письма, содержащие рекламные материалы. Спам дорого обходится для получателя, так как пользователь тратит на получение большего количества писем свое время и оплаченный интернет-трафик. Также нежелательная почта может содержать, в виде самозапускающихся вложений, вредоносные программы.

подробнее

подробнее

Кибермошенничество

Кибермошенничество

Кибермошенничество - это один из видов киберпреступления, целью которого является обман пользователей. Хищение конфиденциальных данных может привести к тому, что хакер незаконно получает доступ и каким-либо образом использует личную информацию пользователя, с целью получить материальную прибыль. Есть несколько видов кибермошенничества: нигерийские письма, фишинг, вишинг и фарминг.

подробнее

подробнее

Коммуникационные риски

Коммуникационные риски

Коммуникационные риски связаны с межличностными отношениями интернет-пользователей и включают в себя контакты педофилов с детьми и киберпреследования.

Незаконный контакт

Незаконный контакт

Незаконный контакт - это общение между взрослым и ребенком, при котором взрослый пытается установить более близкие отношения для сексуальной эксплуатации ребенка.

Киберпреследования

Киберпреследования

Киберпреследование - это преследование человека сообщениями, содержащими оскорбления, агрессию, сексуальные домогательства с помощью интернет-коммуникаций. Также, киберпреследование может принимать такие формы, как обмен информацией, контактами или изображениями, запугивание, подражание, хулиганство (интернет-троллинг) и социальное бойкотирование.

Возврат в оглавление

ейтинг антивирусов.

ейтинг антивирусов.

Первые нужно фильтровать и иногда сразу удалять — согласно политике компании. Вторые такжевозможно фильтровать, но с ними нужно обращаться более осторожно.

Первые нужно фильтровать и иногда сразу удалять — согласно политике компании. Вторые такжевозможно фильтровать, но с ними нужно обращаться более осторожно.

История появления и эволюции компьютерных вирусов, сетевых червей, троянских программ представляет собой достаточно интересный для изучения предмет. Зародившись как явление весьма необычное, как компьютерный феномен, в 1980-х годах, примитивные вирусы постепенно превращались в сложные технологические разработки, осваивали новые ниши, проникали в компьютерные сети. Идея вируса, заражающего другие программы и компьютеры, за двадцать лет трансформировалась в криминальный бизнес. Будучи изначально творчеством вирусописателей-исследователей, компьютерные вирусы стали оружием в руках интернет-преступников.

История появления и эволюции компьютерных вирусов, сетевых червей, троянских программ представляет собой достаточно интересный для изучения предмет. Зародившись как явление весьма необычное, как компьютерный феномен, в 1980-х годах, примитивные вирусы постепенно превращались в сложные технологические разработки, осваивали новые ниши, проникали в компьютерные сети. Идея вируса, заражающего другие программы и компьютеры, за двадцать лет трансформировалась в криминальный бизнес. Будучи изначально творчеством вирусописателей-исследователей, компьютерные вирусы стали оружием в руках интернет-преступников.

По данным вирусных

По данным вирусных  экспертов, количество и масштабы эпидемий мобильных червей стремительно увеличиваются. Мобильные вирусы давно перестали быть лишь экзотическими экземплярами в базах данных вирусных лабораторий. Сегодня достаточно попасть в место большого скопления людей – метро, кинотеатр, аэропорт – и смартфон уже находится под угрозой.

экспертов, количество и масштабы эпидемий мобильных червей стремительно увеличиваются. Мобильные вирусы давно перестали быть лишь экзотическими экземплярами в базах данных вирусных лабораторий. Сегодня достаточно попасть в место большого скопления людей – метро, кинотеатр, аэропорт – и смартфон уже находится под угрозой.

Незаконный контакт

Незаконный контакт