Просмотр содержимого документа

«Защита баз данных.»

Защита баз данных

Повестка дня

- Источники атак Уязвимости СУБД

- Источники атак

- Уязвимости СУБД

- DbProtect – новое предлагаемое решение

- DbProtect – новое предлагаемое решение

- Решаемые задачи Схема внедрения Функционал Поддерживаемые СУБД Поставка Лицензирование

- Решаемые задачи

- Схема внедрения

- Функционал

- Поддерживаемые СУБД

- Поставка

- Лицензирование

Реалии сегодняшнего дня…

Источники атак

Увеличивается количество сфокусированных атак:

- Увеличивается количество сфокусированных атак:

- непосредственно на приложения - 75%!

- непосредственно на приложения - 75%!

- непосредственно на приложения - 75%!

- рост количества внутренних атак - 80+%!

Внешние угрозы

- хакеры, черви…

- Внешние угрозы - хакеры, черви…

Внутренние пользователи

- операторы БД аналитики администраторы

- операторы БД

- аналитики

- администраторы

аналитики

- взаимодействуют с БД через интерфейс

- имеют право выборки из БД (например запрос “select**” )

администраторы

- сложно контролировать действия

- имеют доступ к БД на физическом уровне

- аналитики - взаимодействуют с БД через интерфейс - имеют право выборки из БД (например запрос “select**” ) администраторы - сложно контролировать действия - имеют доступ к БД на физическом уровне

Уязвимости СУБД

система авторизации

система контроля целостности

“ троянцы ” в хранимых процедурах

неверное разграничение

прав доступа,

определение полномочий

и ролей

- неверное разграничение прав доступа, определение полномочий и ролей

неустановленные обновления СУБД

неправильная настройка БД

несоответствие настроек удалённого доступа к БД

- несоответствие настроек удалённого доступа к БД

СУБД

переполнение буфера

«плохие пароли»:

- просроченные пароли пустые пароли и пароли, совпадающие с именем пользователя пароли, заданные по умолчанию пароли, хранящиеся в открытом виде в файлах конфигурации и системном реестре давно не используемые пароли

- просроченные пароли

- пустые пароли и пароли, совпадающие с именем пользователя

- пароли, заданные по умолчанию

- пароли, хранящиеся в открытом виде в файлах конфигурации и системном реестре

- давно не используемые пароли

система аутентификации

несоответствующие настройки

системы аутентификации

“ плохие пароли ”

Что делать? Кто поможет?

Предлагаемое решение

DbProtect

Интегрированное решение для обеспечения защиты СУБД со встроенной системой централизованного управления производства компании Application Security (США).

Решаемые задачи

Задачи, которые решает DbProtect

обнаружение

сканирование

и оценка уязвимостей

тестирование на проникновения

(Penetration Testing)

Защита

СУБД

анализ защищённости

мониторинг активности в режиме реального времени

Схема внедрения

Application Server

Web- Server

Database Server

9

Функционал DbProtect (1)

сканер безопасности

Функции:

- инвентаризация сети

- оценка защищенности от внешних вторжений и злоупотреблений внутренних пользователей

- тестирование на проникновение

- создание детальных отчетов и выдача рекомендаций

- сбор информации с установленных в сети сканеров при помощи единой консоли управления дистанционно

1 000 проверок и тестов классификация всех уязвимостей по приоритетности встроенная гибкая подсистема создания отчётов – оперативная подготовка отчётов для руководства выдача рекомендаций проведение аудита защищённости не только самой БД, но и приложения, с помощью которого пользователь взаимодействует с этой базой возможность одновременного анализа нескольких СУБД наиболее полный анализ защищенности БД - 1 000 проверок и тестов классификация всех уязвимостей по приоритетности встроенная гибкая подсистема создания отчётов – оперативная подготовка отчётов для руководства выдача рекомендаций " width="640"

1 000 проверок и тестов классификация всех уязвимостей по приоритетности встроенная гибкая подсистема создания отчётов – оперативная подготовка отчётов для руководства выдача рекомендаций проведение аудита защищённости не только самой БД, но и приложения, с помощью которого пользователь взаимодействует с этой базой возможность одновременного анализа нескольких СУБД наиболее полный анализ защищенности БД - 1 000 проверок и тестов классификация всех уязвимостей по приоритетности встроенная гибкая подсистема создания отчётов – оперативная подготовка отчётов для руководства выдача рекомендаций " width="640"

Функционал DbProtect ( 2 )

Достоинства :

- дистанционное сканирование СУБД - не требует установки на них агентов

- дистанционное сканирование СУБД - не требует установки на них агентов

- проведение аудита защищённости не только самой БД, но и приложения, с помощью которого пользователь взаимодействует с этой базой возможность одновременного анализа нескольких СУБД наиболее полный анализ защищенности БД - 1 000 проверок и тестов классификация всех уязвимостей по приоритетности встроенная гибкая подсистема создания отчётов – оперативная подготовка отчётов для руководства выдача рекомендаций

- проведение аудита защищённости не только самой БД, но и приложения, с помощью которого пользователь взаимодействует с этой базой

- возможность одновременного анализа нескольких СУБД

- наиболее полный анализ защищенности БД - 1 000 проверок и тестов

- классификация всех уязвимостей по приоритетности

- встроенная гибкая подсистема создания отчётов – оперативная подготовка отчётов для руководства

- выдача рекомендаций

Функционал DbProtect ( 3 )

DbProtect

аудит безопасности

Возможности:

- мониторинг в режиме реального времени :

- действий всех пользователей и изменений системы комплексных атак и угроз

- действий всех пользователей и изменений системы

- комплексных атак и угроз

- разграничение прав доступа силами администратора

- оправка оповещений о критичных событиях

- получение обновлений в режиме ASAP

Функционал DbProtect (4)

DbProtect

Характерные особенности:

- возможность создания пользовательских сигнатур и правил

- возможность контролировать обращения (запросы типа select, insert и т.п.) к отдельным полям таблицы

- агенты DbProtect могут устанавливаться как на сервер БД, так и в сети ( host & network sensors)

- управление всеми агентами DbProtect осуществляется через консоль встроенной системы централизованного управления

Заметки к слайду

Первый тип – серверные (для MS SQL ), устанавливаются на машину, которая «хостит» базу данных.

Второй тип – сенсор, устанавливаемый в сети ( для Oracle) на отдельную машину, сам «не хостит» базу данных . Этот тип сенсора наблюдает за сетевым трафиком, идущем к базе данных . Очевидно, что в этом случае производительность улучшается . Однако важно иметь серверный сенсор в том случае, если администратор базы данных может напрямую логиниться на сервер (хост).

Функционал DbProtect (5)

DbProtect

Достоинства:

- встроенная система централизованного управления

- масштабируемая архитектура

- обнаружение атак, использующих уязвимости web -приложений, взаимодействующих с СУБД

- настраиваемая система оповещения о событиях безопасности

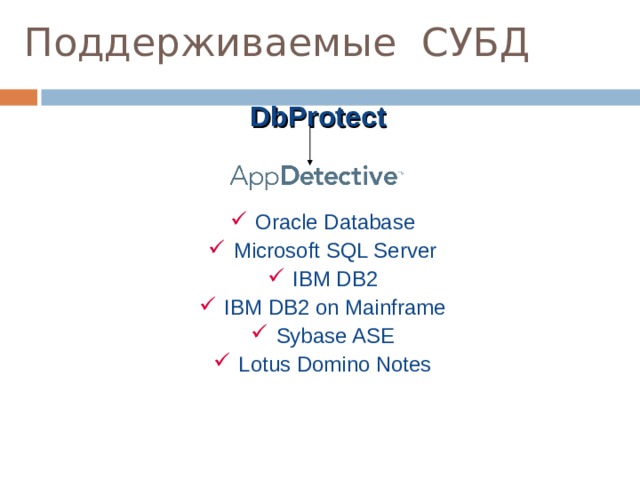

Поддерживаемые СУБД

DbProtect

- Oracle Database

- Microsoft SQL Server

- IBM DB2

- IBM DB2 on Mainframe

- Sybase ASE

- Lotus Domino Notes

Поставка

DbProtect поставляется в 2 вариантах:

- полнофункциональный – DbProtect

- сканер безопасности – DbProtect AppDetective

Лицензирование

DbProtect лицензируется по количеству защищаемых баз данных. Для Oracle – по SID .

Лицензия – ежегодная подписка, включающая:

- лицензию на использование продукта

- получение обновлений

- стандартную техническую поддержку (5x12)

- систему централизованного управления

- пользовательский интерфейс

- возможность разграничения прав доступа по ролям и ответственности

- "движок" сканирования

- ПО сенсора

Резюме

- грамотная инсталляция со сменой всех

паролей и блокировкой ненужных служебных учётных записей

- своевременная установка патчей и обновлений

- аудит и анализ приложений!!!!!

Спасибо за внимание!

1 000 проверок и тестов классификация всех уязвимостей по приоритетности встроенная гибкая подсистема создания отчётов – оперативная подготовка отчётов для руководства выдача рекомендаций проведение аудита защищённости не только самой БД, но и приложения, с помощью которого пользователь взаимодействует с этой базой возможность одновременного анализа нескольких СУБД наиболее полный анализ защищенности БД - 1 000 проверок и тестов классификация всех уязвимостей по приоритетности встроенная гибкая подсистема создания отчётов – оперативная подготовка отчётов для руководства выдача рекомендаций " width="640"

1 000 проверок и тестов классификация всех уязвимостей по приоритетности встроенная гибкая подсистема создания отчётов – оперативная подготовка отчётов для руководства выдача рекомендаций проведение аудита защищённости не только самой БД, но и приложения, с помощью которого пользователь взаимодействует с этой базой возможность одновременного анализа нескольких СУБД наиболее полный анализ защищенности БД - 1 000 проверок и тестов классификация всех уязвимостей по приоритетности встроенная гибкая подсистема создания отчётов – оперативная подготовка отчётов для руководства выдача рекомендаций " width="640"